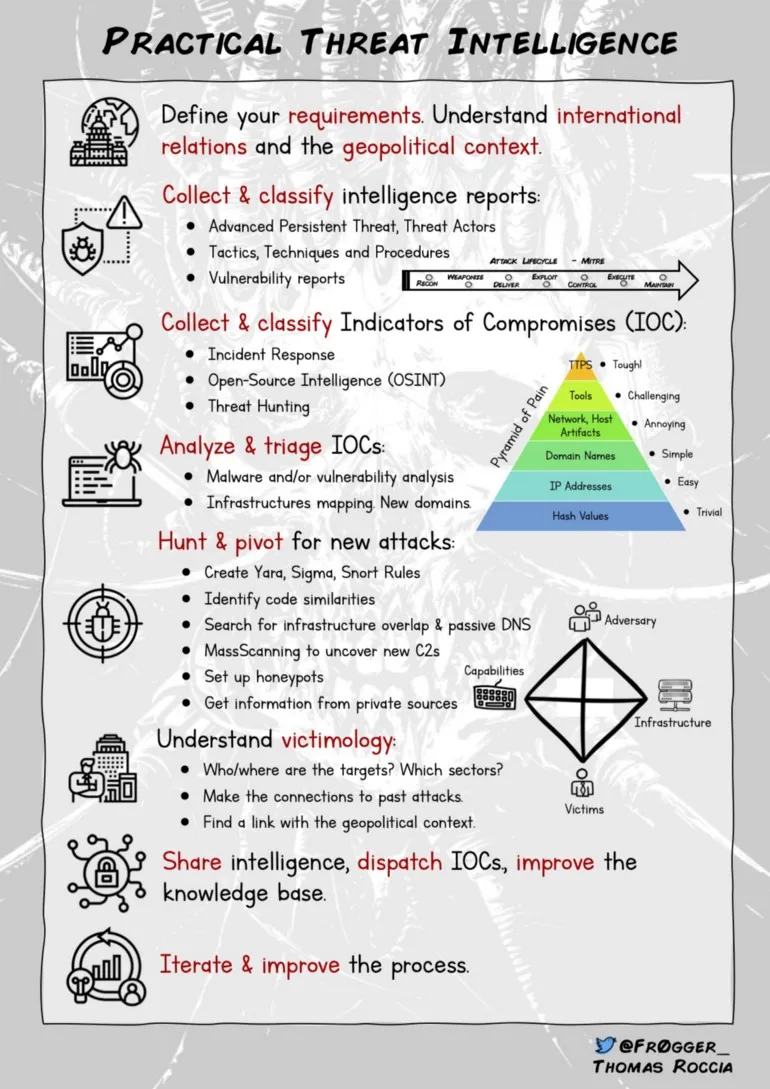

Dalam dunia yang semakin kompleks dan penuh ancaman siber, threat intelligence menjadi alat yang sangat penting bagi organisasi untuk melindungi infrastruktur mereka. Infografis ini memberikan panduan praktis untuk menjalankan strategi threat intelligence secara efektif. Langkah-langkahnya mencakup identifikasi kebutuhan, pengumpulan data, analisis, dan pembagian informasi guna menciptakan sistem keamanan yang terus berkembang.

1. Definisikan Kebutuhan Anda

Langkah pertama adalah menentukan kebutuhan dan konteks operasional organisasi:

- Fokus pada konteks geopolitik: Pahami bagaimana hubungan internasional dapat memengaruhi ancaman siber.

- Tentukan tujuan utama: Misalnya, melindungi data sensitif atau mendeteksi aktivitas aktor jahat tertentu.

2. Kumpulkan dan Klasifikasikan Laporan Intelijen

Laporan intelijen harus mencakup beberapa elemen penting:

- Ancaman Persisten Lanjutan (APT): Identifikasi aktor ancaman yang beroperasi secara sistematis.

- Taktik, Teknik, dan Prosedur (TTP): Pahami bagaimana serangan dilakukan.

- Laporan Kerentanan: Dokumentasi tentang kelemahan yang dapat dieksploitasi.

Menggunakan Siklus Serangan: Gunakan kerangka Attack Lifecycle (Reconnaissance, Weaponize, Deliver, Exploit, Execute, Maintain) untuk memahami tahapan serangan.

3. Koleksi dan Klasifikasi Indikator Kompromi (IOC)

IOC adalah data yang dapat digunakan untuk mendeteksi ancaman:

- Respons Insiden: Dokumentasikan detail serangan untuk mencegah insiden berulang.

- Open Source Intelligence (OSINT): Kumpulkan data dari sumber terbuka untuk melacak aktivitas ancaman.

- Threat Hunting: Cari tanda-tanda aktivitas mencurigakan dalam jaringan Anda.

4. Analisis dan Triase IOC

Proses analisis adalah langkah penting untuk memahami ancaman:

- Analisis Malware: Identifikasi dan pelajari bagaimana malware beroperasi.

- Pemetaan Infrastruktur: Petakan infrastruktur serangan, termasuk domain baru atau alamat IP.

Piramida Nyeri (Pyramid of Pain):

- Level tertinggi: TTP dan alat ancaman sulit diatasi.

- Level terendah: Hash values mudah untuk diidentifikasi dan ditangani.

5. Perburuan dan Adaptasi untuk Serangan Baru

Lakukan perburuan aktif untuk menemukan ancaman yang sedang berkembang:

- Aturan YARA dan Snort: Buat aturan untuk mendeteksi pola serangan.

- Pencarian Infrastruktur: Gunakan DNS pasif untuk menemukan infrastruktur serupa.

- Mass Scanning: Temukan server Command and Control (C2) baru.

- Honeypots: Pasang jebakan untuk mengamati perilaku penyerang.

- Sumber Pribadi: Dapatkan data eksklusif dari jaringan intelijen.

6. Pahami Viktimologi

Mengidentifikasi target adalah kunci dalam memahami pola ancaman:

- Siapa dan di mana targetnya? Identifikasi sektor atau individu yang menjadi sasaran.

- Hubungkan ke serangan sebelumnya: Cari pola serangan yang berulang.

- Konteks Geopolitik: Kaitkan target dengan situasi politik global.

7. Bagikan Intelijen dan Perbarui Basis Pengetahuan

- Sebarkan IOC: Pastikan indikator ini dibagikan ke tim keamanan.

- Tingkatkan Basis Pengetahuan: Dokumentasikan semua temuan untuk pembelajaran masa depan.

8. Iterasi dan Perbaikan

Keamanan siber adalah proses yang berkelanjutan:

- Analisis hasil dari langkah sebelumnya.

- Lakukan perbaikan berdasarkan serangan terbaru atau temuan baru.

Infografis ini merinci pendekatan yang sistematis untuk mengelola threat intelligence dengan cara yang praktis. Dengan mengikuti langkah-langkah ini, organisasi dapat meningkatkan kemampuan mereka untuk mendeteksi, mencegah, dan merespons ancaman siber secara efektif. Proses yang berulang ini memastikan bahwa pertahanan siber selalu diperbarui dan relevan dengan ancaman terkini.

Comments are closed