Dark Web Bukan Tempat untuk Dikunjungi, Tapi Wajib Dipahami

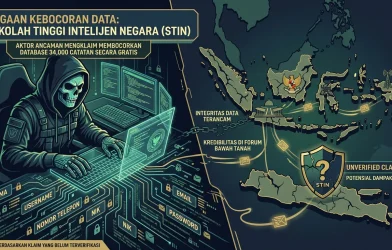

Setiap kali terjadi kebocoran data — seperti kasus dugaan STIN yang baru-baru ini ramai diperbincangkan — satu pertanyaan selalu muncul: “Data itu dijual di mana?” Jawabannya hampir selalu sama: di dark web. Namun ironisnya, meskipun dark web sering disebut dalam konteks keamanan siber, sangat sedikit praktisi yang benar-benar memahami bagaimana ekosistemnya bekerja, apa saja yang ada di dalamnya, dan — yang paling penting — bagaimana cara memantaunya secara legal dan profesional tanpa harus masuk ke dalamnya secara langsung.

Artikel ini hadir untuk menjawab semua pertanyaan itu. Bukan sebagai panduan untuk mengakses dark web, melainkan sebagai peta konseptual bagi siapapun yang ingin memahami lanskap ancaman modern dan peran dark web intelligence dalam ekosistem keamanan siber profesional.

Bagian 1: Anatomi Internet — Surface, Deep, dan Dark Web

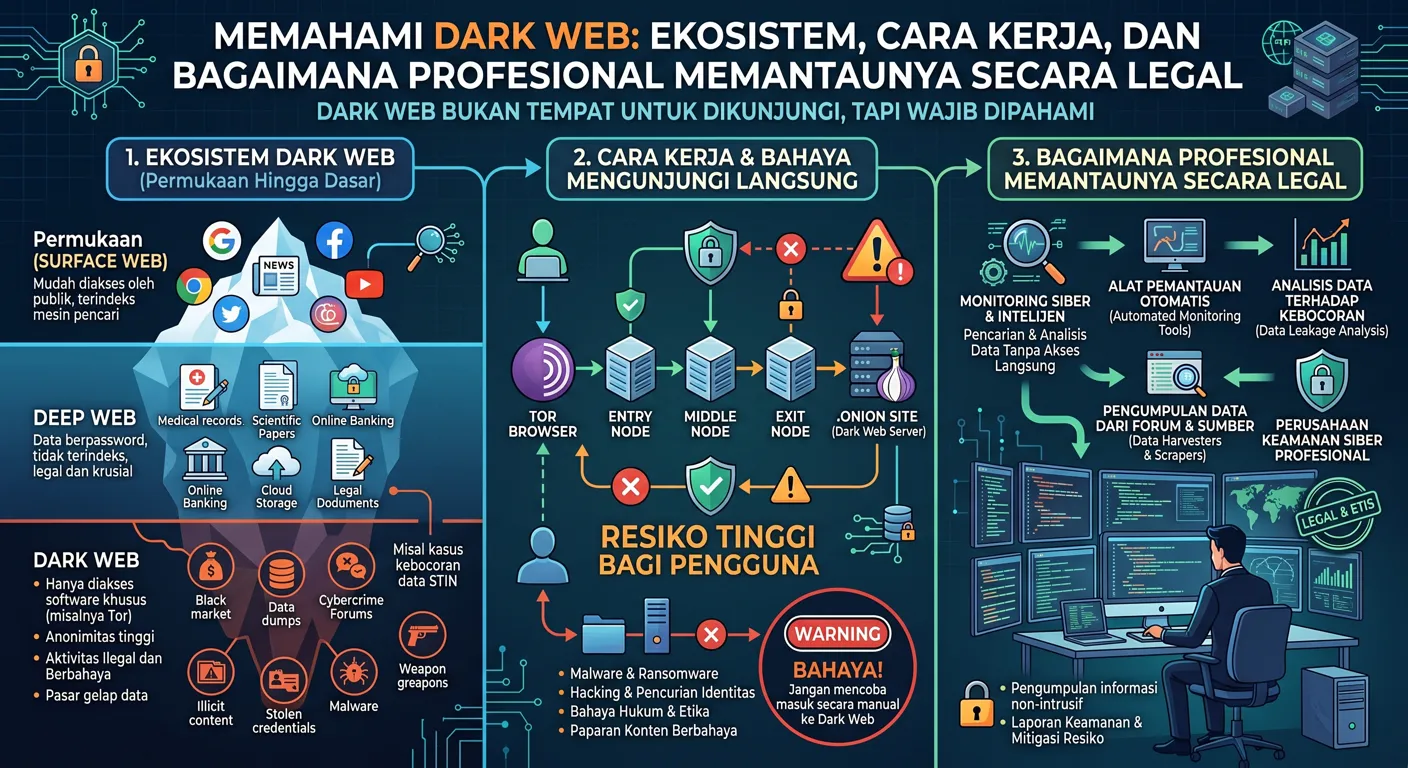

Internet yang kita gunakan sehari-hari hanyalah sebagian kecil dari keseluruhan internet yang ada. Untuk memahami dark web, kita perlu memahami tiga lapisan utamanya:

Surface Web (Web Permukaan)

Ini adalah internet yang bisa diakses siapapun melalui browser biasa dan terindeks oleh mesin pencari seperti Google, Bing, atau DuckDuckGo. Website berita, media sosial, e-commerce, Wikipedia — semua ini adalah surface web. Meskipun terasa sangat luas, surface web hanya mencakup sekitar 4–5% dari keseluruhan konten internet.

Deep Web (Web Dalam)

Deep web adalah bagian internet yang tidak terindeks oleh mesin pencari, namun bukan berarti ilegal atau berbahaya. Ini mencakup: email pribadi Anda, portal perbankan online, sistem manajemen internal perusahaan, database akademis berbayar, rekam medis elektronik, dan dokumen pemerintah yang tidak dipublikasikan. Hampir 95% dari total internet adalah deep web. Setiap kali Anda login ke akun email, Anda sedang mengakses deep web.

Dark Web (Web Gelap)

Dark web adalah bagian dari internet yang tersembunyi dan tidak dapat diakses dengan cara biasa. Ketersembunyiannya dikarenakan kontennya tidak terindeks oleh search engine, dan hanya dapat diakses menggunakan perangkat lunak khusus seperti TOR browser. Ketersembunyian dari jaringan ini tidak hanya terletak pada kontennya, tetapi juga identitas dan lokasi penggunanya. Aplikas

Dark web adalah subset dari deep web — bagian yang secara aktif disembunyikan dan membutuhkan tools khusus untuk mengaksesnya. Penting untuk dipahami bahwa tidak semua dark web bersifat ilegal: jurnalis di negara otoriter menggunakannya untuk berkomunikasi secara aman, whistleblower menggunakannya untuk membocorkan dokumen publik, dan aktivis HAM menggunakannya untuk berorganisasi. Namun, anonimitas yang ditawarkan dark web juga menjadikannya surga bagi aktivitas kriminal.

Bagian 2: Bagaimana Dark Web Bekerja — Teknologi di Baliknya

The Onion Router (TOR)

TOR berfungsi dengan merutekan lalu lintas internet melalui beberapa node acak sehingga identitas pengguna disembunyikan. Situs-situs di dark web memiliki domain khusus seperti .onion, yang tidak bisa dibuka dengan browser biasa. WiseWebster

Bayangkan sebuah surat yang dibungkus dalam tiga amplop berlapis: amplop terluar hanya tahu harus dikirim ke mana, lalu amplop berikutnya membuka instruksi selanjutnya, dan seterusnya. Setiap “node” dalam jaringan TOR hanya mengetahui satu langkah dalam rantai tersebut — tidak ada node tunggal yang mengetahui asal sekaligus tujuan akhir dari sebuah koneksi. Inilah mengapa disebut “The Onion Router” — berlapis seperti bawang.

Situs di dark web menggunakan domain .onion yang tidak bisa diakses dari browser biasa. Alamat .onion berbentuk string karakter acak yang panjang — misalnya http://3g2upl4pq6kufc4m.onion adalah versi TOR dari mesin pencari DuckDuckGo.

I2P (Invisible Internet Project)

Selain TOR, ada juga jaringan I2P yang bekerja dengan prinsip serupa namun lebih fokus pada komunikasi internal antar pengguna di dalam jaringan itu sendiri. I2P sering digunakan oleh komunitas yang lebih teknis dan banyak digunakan untuk berbagi file secara anonim.

Freenet

Platform terdesentralisasi yang memungkinkan penyimpanan dan berbagi konten secara anonim. Berbeda dari TOR, konten di Freenet disimpan secara terdistribusi di komputer-komputer pengguna.

Bagian 3: Ekosistem Dark Web — Apa yang Ada di Dalamnya?

Dark web kerap menjadi tempat pelaku kejahatan siber menjual data curian — mulai dari kredensial login, catatan keuangan, hingga kekayaan intelektual. Sering kali data tersebut muncul di sana jauh sebelum korban menyadari telah terjadi kebocoran. Cyberhub

Berikut adalah peta ekosistem dark web yang perlu dipahami oleh profesional keamanan siber:

A. Cybercrime Marketplaces

Forum dan marketplace tempat diperjualbelikannya: database curian, kredensial akun, kartu kredit curian (carding), akses ke sistem yang sudah dikompromi (initial access brokers), malware dan ransomware-as-a-service, serta dokumen palsu. Beberapa marketplace legendaris yang sudah ditutup oleh penegak hukum antara lain Silk Road (2013), AlphaBay (2017), Hansa (2017), dan Genesis Market (2023).

B. Ransomware Leak Sites

Kelompok ransomware modern menjalankan situs di dark web yang dikenal sebagai “data leak site” atau “shame site.” Ketika korban tidak membayar tebusan, data mereka dipublikasikan di sana sebagai tekanan. Kelompok seperti LockBit, ALPHV/BlackCat, dan Clop semuanya pernah mengoperasikan situs semacam ini.

C. Initial Access Broker (IAB) Forums

IAB adalah spesialisasi baru dalam ekosistem kejahatan siber: mereka tidak melakukan serangan sendiri, melainkan menjual akses awal ke jaringan korban kepada kelompok lain. Mereka menjual akses VPN, RDP, webshell, atau kredensial administrator yang sudah diverifikasi aktif.

D. Stealer Log Markets

Stealer log adalah kumpulan data yang dicuri oleh malware infostealer dari perangkat yang terinfeksi. Mereka sering mencakup password yang tersimpan, cookie browser, data autofill, dan session token. Ini berbahaya karena dapat menyebabkan account takeover bahkan ketika tidak ada pengumuman kebocoran data klasik. OathNet

E. Forum Diskusi dan Intelligence Sharing

Tidak semua dark web berisi transaksi ilegal. Ada forum diskusi tentang keamanan siber, privasi digital, jurnalisme investigatif, dan komunitas whistleblower. Platform seperti SecureDrop (digunakan oleh media internasional) beroperasi di dark web untuk menerima dokumen dari sumber anonim secara aman.

Bagian 4: Bagaimana Profesional Memantau Dark Web Secara Legal

Inilah inti dari artikel ini: Anda tidak perlu masuk ke dark web untuk memantaunya. Industri keamanan siber telah mengembangkan metodologi dan tools yang memungkinkan pemantauan dark web secara legal, etis, dan efektif — dari luar.

Metode 1: OSINT (Open Source Intelligence)

OSINT adalah metode pengumpulan informasi dari sumber yang tersedia secara publik, yang dapat digunakan oleh pakar keamanan, lembaga intelijen nasional, maupun penjahat siber. Ketika digunakan oleh defender, tujuannya adalah menemukan informasi yang tersedia secara publik terkait organisasi mereka yang bisa digunakan penyerang, dan mengambil langkah untuk mencegah serangan di masa depan. Imperva

OSINT bukan hanya tentang googling. Ini adalah disiplin ilmu yang terstruktur dengan metodologi, tools, dan etika tersendiri. Dalam konteks dark web, OSINT digunakan untuk memantau forum, mengindeks konten yang bocor ke permukaan, dan melacak aktivitas threat actor tanpa harus terlibat langsung.

Metode 2: Dark Web Monitoring Services

Dengan pemantauan yang efektif, organisasi bisa mendeteksi kebocoran lebih awal sehingga tindakan mitigasi seperti reset password, revoke akses, dan patch bisa dilakukan cepat. Selain itu, pemantauan ini membantu mengurangi dampak pemerasan, karena banyak kelompok ransomware mempublikasikan nama korban di situs mereka untuk menekan pembayaran. Cyberhub

Layanan dark web monitoring bekerja dengan cara yang analogis dengan mesin pencari, namun khusus untuk konten dark web. Mereka menggunakan crawler otomatis yang mengindeks forum, marketplace, dan paste site, kemudian mencocokan informasi dengan data organisasi klien (domain email, nama brand, range IP, dll).

Metode 3: Threat Intelligence Platforms (TIP)

Cyber Threat Intelligence mengumpulkan data dari berbagai sumber, termasuk Open Source Intelligence dari sumber terbuka seperti laporan keamanan publik dan blog, serta Dark Web Monitoring untuk mendeteksi informasi mengenai peretasan atau data yang telah bocor. Bpbatam

Platform TIP mengagregasi data dari berbagai sumber — surface web, deep web, dark web, dan honeypot — lalu mengolahnya menjadi intelijen yang actionable. Ini memungkinkan tim keamanan untuk memprioritaskan respons berdasarkan relevansi ancaman terhadap organisasi mereka.

Bagian 5: Tools Legal untuk Dark Web Intelligence — Yang Bisa Digunakan Sekarang

Berikut adalah arsenal tools yang digunakan oleh profesional keamanan siber secara legal dan etis:

Tier 1 — Gratis & Mudah Digunakan (Cocok untuk Pemula)

Have I Been Pwned (haveibeenpwned.com) Dikembangkan oleh peneliti keamanan Troy Hunt, ini adalah layanan paling accessible untuk mengecek apakah sebuah email address pernah terekspos dalam data breach yang diketahui. HaveIbeenPwned dapat membantu mengecek apakah akun Anda pernah dikompromi di masa lalu dan telah melayani laporan akurat selama bertahun-tahun. Gunakan ini untuk: memeriksa apakah email domain organisasi Anda muncul di breach database, edukasi karyawan tentang kesadaran keamanan, dan audit pasca-insiden. Recorded Future

Shodan (shodan.io) Shodan adalah solusi security monitoring yang memungkinkan pencarian di deep web dan jaringan IoT. Ia memungkinkan penemuan berbagai jenis perangkat yang terhubung ke jaringan, termasuk server, perangkat elektronik pintar, dan webcam, dengan kemampuan filter berdasarkan protokol, port jaringan, wilayah, dan sistem operasi. Shodan adalah “mesin pencari untuk perangkat yang terhubung ke internet” — berguna untuk mengidentifikasi aset organisasi yang tidak sengaja terekspos ke publik. Imperva

IntelligenceX (intelx.io) Platform pencarian yang mengindeks konten dari paste sites, dark web (versi yang sudah terindeks), dan sumber data historis. Cocok untuk mencari apakah domain atau email organisasi muncul di konten yang sudah dipublikasikan.

Tier 2 — Tools Profesional (Untuk Praktisi)

Maltego Maltego adalah tools investigasi berbasis graph yang powerful untuk memetakan relasi digital antar entitas — domain, email, IP, akun media sosial. Digunakan luas dalam investigasi dan pemetaan infrastruktur threat actor, dengan integrasi ke lebih dari 60 sumber data termasuk Shodan dan HaveIBeenPwned. WebAsha Technologies

SpiderFoot SpiderFoot mengotomasi scanning OSINT dari ratusan sumber — WHOIS, DNS, media sosial, dark web (konten yang terindeks), dan breach database — dengan kemampuan AI-assisted correlation of identities and infrastructure. Tersedia versi open-source dan versi komersial (SpiderFoot HX). WebAsha Technologies

Recorded Future Platform threat intelligence enterprise yang menggunakan machine learning dan NLP untuk menganalisis data dari dark web, forum underground, dan technical channels secara real-time. Ini adalah tools yang digunakan oleh tim keamanan korporat dan lembaga pemerintah di seluruh dunia.

Tier 3 — Platform Dark Web Monitoring Lokal Indonesia

PT Prosperita Sistem Indonesia (PSI) meluncurkan CSIRTradar, sebuah platform Cyber Threat Intelligence yang dirancang khusus untuk mendeteksi dan mencegah kerugian akibat insiden siber. Platform ini bekerja layaknya radar berteknologi tinggi yang terus memindai dark web serta pasar online ilegal lainnya. Liputan6

Selain itu, beberapa perusahaan keamanan siber lokal Indonesia seperti Temika Cyber, CyberHub ID, dan KRES.id juga menawarkan layanan dark web monitoring untuk organisasi di Indonesia.

Bagian 6: Alur Kerja Threat Intelligence — Dari Data ke Aksi

Dengan pendekatan proaktif, organisasi dapat mengidentifikasi dan merespons ancaman sebelum menjadi insiden besar melalui pemantauan forum, marketplace, dan Telegram channels. Kres

Berikut adalah alur kerja standar yang digunakan tim threat intelligence profesional:

Fase 1 — Requirement Definition: Tentukan apa yang ingin dipantau. Domain organisasi? Nama brand? Range IP? Nama eksekutif? Semakin spesifik, semakin relevan hasil pemantauan.

Fase 2 — Data Collection: Gunakan kombinasi OSINT tools, dark web monitoring service, dan feed threat intelligence. Data dikumpulkan secara otomatis dan berkelanjutan (24/7).

Fase 3 — Processing & Analysis: Data mentah difilter, deduplikasi, dan dianalisis untuk menentukan relevansi dan tingkat kepercayaan (confidence level). Di sinilah analis manusia berperan — membedakan false positive dari ancaman nyata.

Fase 4 — Intelligence Production: Hasil analisis dikemas menjadi laporan yang actionable: apakah ada kredensial organisasi yang bocor? Apakah ada rencana serangan yang sedang dibahas? Apakah ada data klien yang diperdagangkan?

Fase 5 — Dissemination & Action: Laporan didistribusikan ke stakeholder yang relevan (tim IT, manajemen, legal) dengan rekomendasi aksi yang konkret: reset password, patch sistem, notifikasi ke regulator (sesuai kewajiban UU PDP).

Bagian 7: Aspek Legal di Indonesia — Batas yang Tidak Boleh Dilanggar

Ini adalah bagian yang sering diabaikan dalam diskusi tentang dark web, padahal sangat krusial.

Di Indonesia, akses ke dark web sendiri tidak secara eksplisit dilarang oleh undang-undang. Namun, aktivitas di dalamnya sangat berpotensi melanggar hukum:

UU ITE No. 11 Tahun 2008 (direvisi 2016 dan 2024): Pasal 30 melarang akses ke sistem elektronik orang lain tanpa izin. Jika dalam proses “investigasi” dark web Anda mengakses sistem yang tidak berhak Anda akses, ini bisa menjadi pelanggaran pidana.

UU Perlindungan Data Pribadi No. 27 Tahun 2022: Mengunduh, menyimpan, atau mendistribusikan data pribadi orang lain yang bocor — meskipun untuk tujuan “penelitian” — berpotensi melanggar UU PDP jika dilakukan tanpa dasar hukum yang jelas.

Prinsip “Passive Monitoring Only”: Standar etika dalam komunitas threat intelligence menegaskan bahwa pemantauan dark web harus bersifat pasif — hanya mengamati dan mencatat, tidak berinteraksi, tidak mengunduh data curian, tidak melakukan transaksi. Setiap langkah melampaui passive monitoring membutuhkan mandat hukum yang jelas.

Jalur Legal untuk Investigasi Formal: Jika Anda adalah praktisi yang mendapat mandat dari klien untuk melakukan investigasi dark web, pastikan ada perjanjian tertulis, scope of work yang jelas, dan jika melibatkan data personal warga negara Indonesia, ada konsultasi dengan konsultan hukum yang paham UU PDP.

Bagian 8: Bagaimana Penegak Hukum Mengidentifikasi Pelaku di Dark Web

Ini adalah pertanyaan yang sering muncul: jika dark web menawarkan anonimitas penuh, bagaimana FBI atau Bareskrim berhasil menangkap pelaku?

Ada beberapa teknik yang digunakan untuk mengidentifikasi individu di balik situs dan persona dark web. Terkadang kerentanan teknis ada pada teknologi yang digunakan untuk meng-hosting situs gelap, yang dapat mengungkap alamat IP sebenarnya. Ada juga kasus di mana operator situs dark web menggunakan SSL cert atau SSH key yang terhubung ke alamat IP asli mereka, yang bisa diidentifikasi menggunakan layanan seperti Shodan atau Censys. SANS Institute

Selain itu, penegak hukum menggunakan: analisis blockchain untuk melacak transaksi cryptocurrency, kesalahan OPSEC (operational security) pelaku seperti menggunakan username yang sama di surface web, infiltrasi dan operasi undercover, serta koordinasi dengan penyedia layanan hosting yang bersedia bekerjasama.

Contoh nyata: Pada April 2023, FBI dan Kepolisian Belanda mengumumkan penutupan Genesis Market, salah satu marketplace dark web terbesar, dalam operasi “Operation Cookie Monster” yang menghasilkan 119 penangkapan dan penyitaan lebih dari $1 juta dalam cryptocurrency. SANS Institute

Bagian 9: Rekomendasi Praktis untuk Organisasi di Indonesia

Berdasarkan semua yang telah dibahas, berikut adalah langkah-langkah konkret yang bisa dimulai oleh organisasi Indonesia — dari skala kecil hingga institusi pemerintah:

Langkah Immediate (0–30 hari): Daftarkan domain organisasi Anda di Have I Been Pwned untuk mendapat notifikasi otomatis jika email dengan domain Anda muncul di breach database. Ini gratis dan sangat mudah dilakukan.

Langkah Short-term (1–3 bulan): Lakukan dark web exposure assessment menggunakan tools seperti SpiderFoot atau layanan managed dari vendor lokal. Identifikasi apakah sudah ada data organisasi Anda yang beredar di dark web saat ini.

Langkah Medium-term (3–12 bulan): Bangun atau langganan layanan threat intelligence yang mencakup dark web monitoring. Integrasikan feed threat intelligence ke dalam SIEM yang sudah ada. Latih tim SOC untuk menginterpretasi laporan dark web intelligence.

Untuk Institusi Pemerintah: Koordinasi dengan BSSN adalah langkah pertama yang wajib. BSSN merupakan lembaga pemerintah yang berada di bawah dan bertanggung jawab kepada Presiden, dengan tugas melaksanakan keamanan siber dan persandian secara efektif dan efisien. BSSN memiliki unit yang khusus menangani threat intelligence dan dark web monitoring untuk kepentingan pemerintah. Idsirtii

Memahami Bukan Berarti Memasuki

Dark web adalah realitas yang tidak bisa diabaikan dalam lanskap keamanan siber modern. Organisasi yang mengalami dark web exposure tanpa deteksi dini akan menghadapi risiko yang jauh lebih besar, dan semakin cepat organisasi mendeteksi exposure di dark web, semakin besar peluang untuk melakukan mitigasi sebelum data dieksploitasi oleh threat actor. Kres

Namun, memahami dark web tidak berarti harus memasukinya secara langsung. Justru sebaliknya — profesional keamanan siber yang baik mengembangkan kemampuan untuk mendapatkan intelijen dari dark web tanpa menempatkan diri mereka dalam risiko hukum maupun teknis yang tidak perlu.

Prinsip yang harus selalu dipegang: “Know your enemy’s terrain without stepping into it.” Peta itu lebih berharga dari kunjungan yang tidak terencana.

Referensi

- Have I Been Pwned: https://haveibeenpwned.com

- Shodan: https://shodan.io

- IntelligenceX: https://intelx.io

- SpiderFoot (Open Source): https://github.com/smicallef/spiderfoot

- Maltego Community Edition: https://www.maltego.com/downloads/

- BSSN Strategi Keamanan Siber: https://bssn.go.id/strategi-keamanan-siber-nasional/

- CSIRTradar (Indonesia): https://www.liputan6.com/tekno/read/6180865

- Temika Cyber Dark Web Monitoring: https://temika.co.id/compliance-and-advisory/dark-web-intelligence-monitoring/

- SANS OSINT Dark Web Course (SEC497): https://www.sans.org/blog/exploring-the-dark-side-osint-tools-and-techniques-for-unmasking-dark-web-operations

- Penelitian OSINT & Dark Web Indonesia (ResearchGate): https://www.researchgate.net/publication/393212829

- CyberHub.id Dark Web Monitoring Guide: https://cyberhub.id/pengetahuan-dasar/dark-web-monitoring

Artikel ini disusun untuk tujuan edukasi dan peningkatan kesadaran keamanan siber profesional. Kelascyber.com tidak mendorong, memfasilitasi, atau menginstruksikan akses ke dark web untuk tujuan apapun di luar mandat hukum yang sah. Semua tools yang disebutkan adalah tools legal yang digunakan secara luas oleh komunitas keamanan siber global.