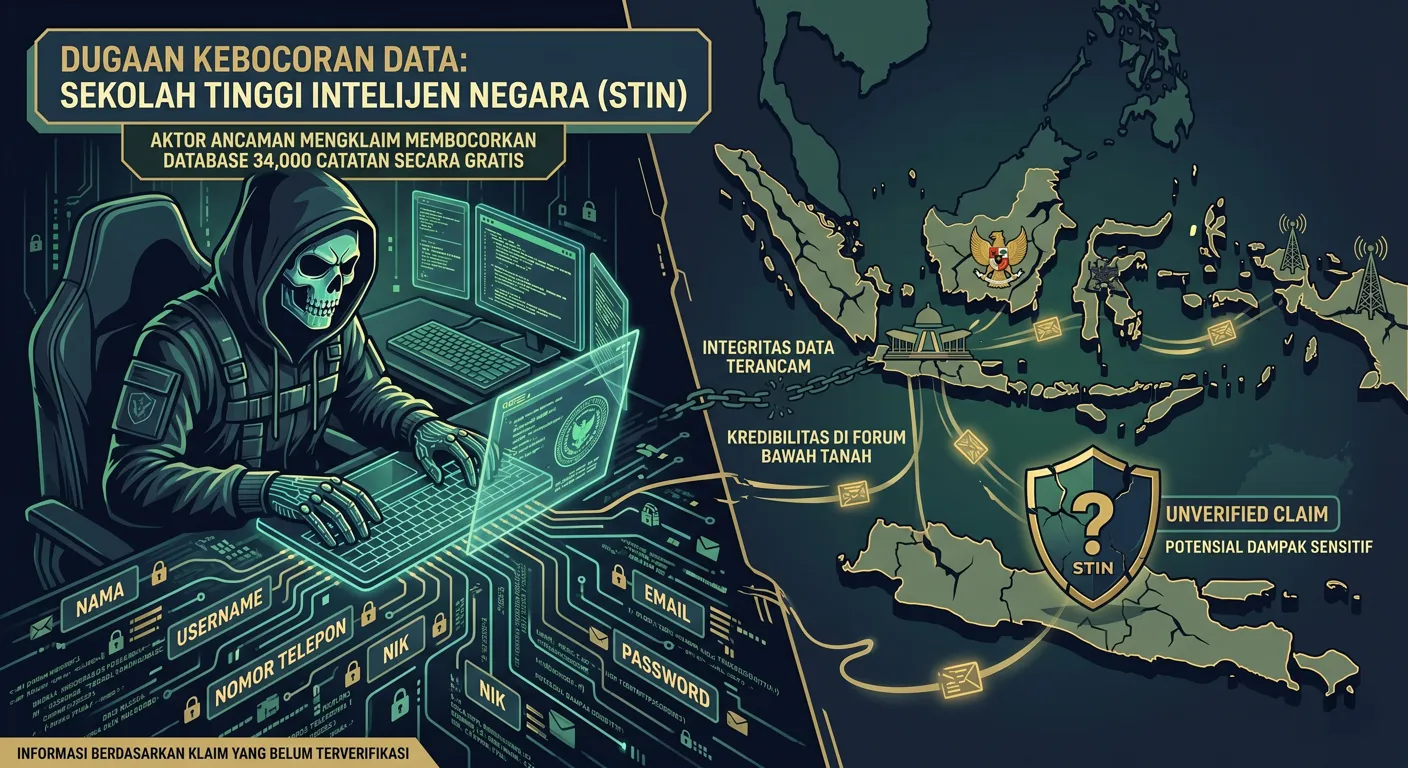

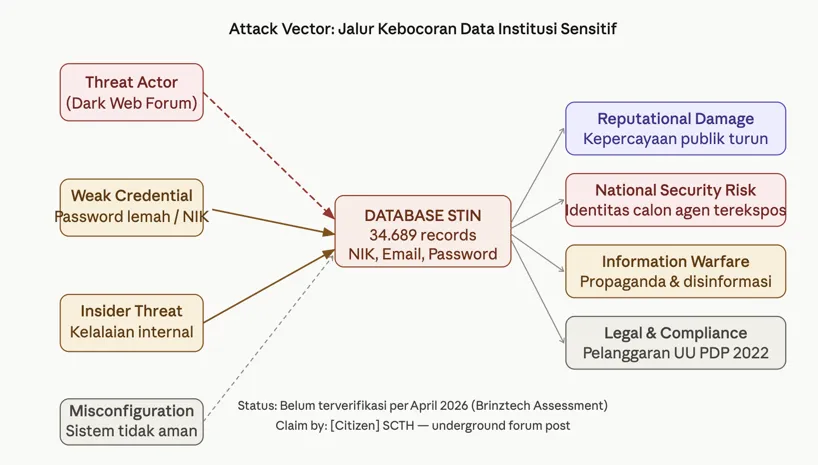

Pada akhir April 2026, komunitas keamanan siber Indonesia dihebohkan oleh sebuah klaim yang beredar di forum underground: seorang threat actor dengan nama samaran [Citizen] SCTH mengklaim telah berhasil mengekstrak database milik Sekolah Tinggi Intelijen Negara (STIN) — perguruan tinggi kedinasan di bawah naungan Badan Intelijen Negara (BIN). Klaim tersebut menyebutkan bahwa dataset yang bocor berisi sekitar 34.689 record dalam format CSV, mencakup nama lengkap, username, alamat email, nomor telepon, Nomor Induk Kependudukan (NIK), kata sandi (password), masa pendidikan, dan data penugasan.

Yang membuat klaim ini lebih menarik perhatian: data tersebut dibagikan secara gratis. Dalam ekosistem underground forum, pendistribusian data secara cuma-cuma biasanya bukan karena altruisme — melainkan taktik strategis untuk membangun reputasi, membuktikan kapabilitas, atau sebagai bagian dari agenda yang lebih besar seperti perang informasi (information warfare).

Sejauh ini, belum ada bukti yang dikuatkan dari otoritas keamanan siber yang diakui, termasuk BSSN atau firma intelijen ancaman terkemuka, yang mendukung klaim kebocoran berskala besar dari sistem STIN. Per 26 April 2026, tidak ada advisory resmi dari STIN maupun BIN terkait insiden tersebut. Namun, ketiadaan konfirmasi bukan berarti tidak ada risiko. Artikel ini mengkaji insiden ini sebagai studi kasus penting tentang ancaman siber terhadap institusi pemerintahan sensitif — terutama dari sudut pandang kelemahan yang paling sering diabaikan: faktor manusia. Brinztech

Profil Target: Mengapa STIN Adalah Target Bernilai Tinggi

STIN adalah sekolah kedinasan di bawah naungan Badan Intelijen Negara (BIN) yang bertujuan mencetak taruna dan taruni untuk dunia intelijen dan keamanan nasional. Berlokasi di Sumur Batu, Babakan Madang, Bogor, Jawa Barat, STIN menyelenggarakan program S1, S2, hingga S3 dengan konsentrasi di bidang intelijen siber, intelijen teknologi, keamanan ekonomi, hingga intelijen biomedik. Jadi Sekdin

Satu hal yang membedakan STIN dari perguruan tinggi biasa: lulusan STIN akan langsung diangkat menjadi ASN Intel, Investigator, Analis Intelijen, dan dapat bertugas di berbagai instansi pemerintah seperti KPK, Kejaksaan Agung, hingga Bea Cukai. Artinya, database pendaftar dan taruna STIN bukan sekadar data mahasiswa biasa — ini adalah daftar calon dan aktual personel intelijen negara. Brain Academy

Dari perspektif threat intelligence, nilai sebuah dataset bukan hanya terletak pada isi langsungnya, tetapi pada potensi penggunaannya. Data NIK, email, dan password dari calon agen intelijen bisa digunakan untuk:

- Reconnaissance terhadap personel BIN di masa depan

- Social engineering dan pendekatan rekruitmen oleh pihak asing

- Blackmail atau kompromisasi terhadap individu yang sedang atau akan bertugas di posisi sensitif

- Credential stuffing untuk mengakses layanan digital lain yang menggunakan kombinasi email/password yang sama

Anatomy of the Claim: Apa yang Sebenarnya Terjadi?

Sebelum menganalisis lebih jauh, penting untuk memahami konteks forensik dari klaim ini. Data yang diklaim bocor memiliki struktur sebagai berikut:

nama, username, email, telpon, nik, password, masa_pendidikan, penugasan

Beberapa poin kritis yang perlu dicermati oleh para profesional keamanan:

- Format password yang diekspos. Jika password disimpan dalam format plaintext atau hashing lemah (seperti MD5 tanpa salt), ini mengindikasikan kegagalan fundamental dalam password management policy. Institusi sekelas STIN seharusnya mengimplementasikan bcrypt, Argon2, atau setidaknya SHA-256 dengan salt yang kuat.

- Penyertaan NIK dalam satu tabel. Pengggabungan NIK dengan data akses (username/password) dalam satu entri database merupakan pelanggaran prinsip data segregation dan least privilege. NIK adalah data Personally Identifiable Information (PII) yang seharusnya disimpan terpisah dengan kontrol akses yang berbeda.

- Data dibagikan gratis. Pendistribusian data secara gratis sering digunakan sebagai taktik untuk menarik perhatian atau membangun kredibilitas di forum underground. Ini menunjukkan motivasi threat actor bukan semata finansial, melainkan bisa merupakan bagian dari kampanye information warfare yang lebih terstruktur. Brinztech

STIN, BIN, dan Kewajiban Kepatuhan: Sudah Sejauh Mana?

Ini adalah pertanyaan paling krusial: apakah STIN sudah comply dengan kerangka keamanan nasional yang ada?

STIN memiliki visi menjadi perguruan tinggi intelijen bertaraf internasional (world class intelligence college) yang mendukung terwujudnya keamanan nasional. Visi ini megah — tetapi visi tanpa infrastruktur keamanan siber yang setara hanya akan menjadi retorika kosong yang berbahaya. Stin

Sebagai institusi di bawah BIN, STIN seharusnya mematuhi setidaknya tiga lapisan regulasi:

Lapisan 1 — Regulasi Nasional: Regulasi utama yang berkaitan dengan keamanan siber di Indonesia meliputi UU ITE yang mengatur aktivitas elektronik dan sanksi pelanggaran, UU Perlindungan Data Pribadi (PDP) yang mengatur pengelolaan dan perlindungan data pribadi, serta Peraturan Presiden terkait BSSN yang menetapkan tugas dan wewenang badan siber nasional. Temika

Lapisan 2 — Regulasi BSSN: BSSN telah mengeluarkan berbagai regulasi, termasuk Peraturan BSSN Nomor 4 Tahun 2021 tentang Pedoman Manajemen Keamanan Informasi Sistem Pemerintahan Berbasis Elektronik (SPBE), dan Peraturan BSSN Nomor 9 Tahun 2023 tentang Peningkatan Kapasitas Sumber Daya Manusia di Bidang Keamanan Siber dan Sandi. CloudComputing

Lapisan 3 — Strategi Keamanan Siber Nasional: Tujuan strategis Strategi Keamanan Siber Indonesia adalah tercapainya ketahanan siber, keamanan layanan publik, penegakan hukum siber, budaya keamanan siber, dan keamanan siber pada ekonomi digital. Bssn

UU Perlindungan Data Pribadi (UU PDP) yang disahkan pada tahun 2022 menjadi tonggak penting dalam transformasi hukum digital nasional, menekankan prinsip lawful, fair, dan transparent dalam pengelolaan data pribadi. Komodod

Pertanyaannya adalah: jika sistem STIN menyimpan password (bahkan dalam format yang berpotensi tidak terenkripsi dengan baik), dan data NIK bercampur dengan data akun — maka klaim kepatuhan terhadap UU PDP dan Peraturan BSSN No. 4/2021 patut dipertanyakan secara serius.

The Human Factor: Kerentanan yang Tidak Bisa Di-Patch

Inilah inti dari semua diskusi keamanan siber modern: teknologi bisa diperbarui, sistem bisa diperketat, firewall bisa dinaikkan — tetapi manusia tetap menjadi titik terlemah dalam rantai keamanan.

Data global berbicara keras:

Menurut sebuah studi Mimecast, kesalahan manusia berkontribusi pada 95% kebocoran data pada 2024, didorong oleh insider threat, penyalahgunaan kredensial, dan kesalahan yang diinisiasi pengguna. Infosecurity Magazine

Laporan Verizon 2024 Data Breach Investigations Report mengidentifikasi elemen manusia dalam 68% pelanggaran keamanan, dengan 28% secara langsung disebabkan oleh kesalahan manusia. Insider Risk Index

43% dari pelanggaran akibat kesalahan manusia disebabkan oleh karyawan yang mengirimkan informasi kepada penerima yang salah, dan 45% karyawan yang mengklik tautan phishing mengaku sedang dalam kondisi terganggu atau tidak fokus. Bright Defense

Organisasi mengalami rata-rata 13,5 insiden insider threat per tahun, dan 76% melaporkan bahwa frekuensinya terus meningkat. StationX

Dalam konteks institusi intelijen, ancaman manusia ini bahkan jauh lebih kompleks dan multi-dimensional:

A. Negligent Insider — Kelalaian Tanpa Niat Jahat

Ini adalah kategori terbesar. 55% insiden insider threat disebabkan oleh karyawan yang ceroboh atau lalai. Di lingkungan STIN, ini bisa berwujud: taruna yang menggunakan password yang sama untuk akun akademik dan akun media sosial pribadi; staf IT yang lupa mengaktifkan enkripsi pada backup database; atau administrator yang tidak menonaktifkan akun taruna yang sudah lulus. StationX

B. Compromised Insider — Orang Dalam yang Dikompromi

Berbeda dari negligent insider, compromised insider adalah seseorang yang kredensialnya dicuri oleh pihak luar melalui phishing, credential stuffing, atau social engineering. Menurut IBM, 33% dari insiden keamanan melibatkan kredensial karyawan yang dicuri. Dalam lingkungan intelijen, ini bisa terjadi ketika seorang taruna menjadi target spear phishing yang dirancang khusus oleh aktor negara asing. IBM

C. Malicious Insider — Ancaman Intensional dari Dalam

Ini yang paling berbahaya dan paling sulit dideteksi. Hanya 16% dari insiden insider threat yang melibatkan niat jahat — tetapi dampaknya secara strategis sering jauh lebih besar. Dalam ekosistem intelijen, seorang insider yang secara sengaja mengekstrak database bisa melakukannya karena motivasi finansial, ideologi, atau tekanan dari pihak asing. Bright Defense

Mengapa Manusia Begitu Sulit Dikontrol?

Psikologi adalah akar masalahnya. Manusia tidak beroperasi seperti sistem deterministik — ada variabel kognitif, emosional, dan sosial yang tidak bisa dikodekan dalam policy document manapun:

Cognitive overload: Ketika seseorang kelebihan beban kerja, keputusan keamanan sering menjadi yang pertama dikompromikan. Taruna yang sedang menjalani latihan fisik intensif plus beban akademik tinggi cenderung menggunakan password yang mudah diingat, bukan yang aman.

Social engineering exploit: Manusia secara evolutif terprogram untuk membantu sesama dan merespons otoritas. Penyerang mengeksploitasi ini dengan menyamar sebagai atasan, rekan, atau petugas teknis yang membutuhkan akses “mendesak”.

Normalization of deviance: Ketika prosedur keamanan terlalu ketat, orang mulai menciptakan workaround yang terasa “aman secukupnya” — berbagi password antar rekan, menyimpan file sensitif di USB pribadi, atau mengakses sistem dari jaringan WiFi publik.

Authority bias: Di lingkungan militer/intelijen yang hierarkis, bawahan cenderung mengikuti instruksi atasan tanpa mempertanyakan apakah instruksi tersebut sesuai protokol keamanan.

Strategi Kendali Penuh: Bagaimana Institusi Intelijen Bisa Meminimalisir Risiko?

Tidak ada solusi yang 100% menjamin keamanan — tetapi ada kerangka kerja yang bisa secara dramatis mengurangi permukaan serangan (attack surface):

1. Zero Trust Architecture (ZTA)

Prinsip fundamental: “Never trust, always verify.” Setiap akses ke sistem, bahkan dari dalam jaringan internal, harus diautentikasi ulang. Di lingkungan intelijen, ini berarti:

- Multi-Factor Authentication (MFA) wajib untuk semua akses sistem

- Segmentasi jaringan yang ketat antara sistem akademik, operasional, dan administratif

- Pemantauan perilaku (behavioral monitoring) secara real-time

Referensi: NIST SP 800-207 — Zero Trust Architecture (https://doi.org/10.6028/NIST.SP.800-207)

2. Privileged Access Management (PAM)

Setiap akun memiliki hak akses seminimal mungkin sesuai kebutuhan tugasnya (principle of least privilege). Administrator database tidak harus punya akses ke sistem penggajian. Taruna tidak harus punya akses ke arsip penugasan taruna lain.

3. Data Classification dan Encryption at Rest

Data sensitif seperti NIK harus dipisah dari data akun, dienkripsi dengan standar AES-256, dan akses ke data terklasifikasi harus melalui approval workflow yang terdokumentasi.

4. Continuous Security Awareness Training

BSSN menekankan pentingnya peningkatan kesadaran masyarakat akan keamanan siber melalui kampanye nasional, termasuk edukasi terkait mengenali serangan phishing, penggunaan autentikasi dua faktor, serta pentingnya memperbarui perangkat lunak secara rutin. Bpbatam

Di lingkungan STIN, pelatihan ini harus bersifat simulasi berbasis skenario nyata (tabletop exercise), bukan sekadar seminar PowerPoint tahunan. Simulasi phishing terkontrol, red team exercise, dan insider threat scenario harus menjadi bagian dari kurikulum.

5. Insider Threat Program (ITP)

Mengikuti framework CERT Insider Threat Program dari Carnegie Mellon University atau NITTF (National Insider Threat Task Force), STIN harus memiliki program terstruktur yang mencakup:

- Monitoring perilaku abnormal (akses di luar jam kerja, download data besar, akses ke area sistem yang tidak biasa)

- Jalur pelaporan anonim untuk sesama taruna/staf

- Program dukungan psikologis untuk mengurangi motivasi insider menjadi malicious

Referensi: CERT Insider Threat Center — https://www.cert.org/insider-threat/

6. Incident Response Plan yang Teruji

Ketika insiden terjadi — bukan “jika”, tapi “ketika” — institusi harus sudah memiliki playbook yang jelas: siapa yang dihubungi, dalam berapa menit harus ada respons, bagaimana mengisolasi sistem yang terkompromi, dan bagaimana berkomunikasi ke publik. Ketiadaan respons resmi dari STIN maupun BIN dalam kasus ini (setidaknya secara publik) adalah pelajaran penting tentang pentingnya crisis communication protocol.

7. Kepatuhan Aktif terhadap BSSN dan UU PDP

BSSN menyoroti pentingnya integrasi antara kebijakan keamanan siber dengan regulasi perlindungan data pribadi, dan dengan diterapkannya UU PDP, Indonesia kini memiliki landasan hukum yang lebih kuat untuk mengatur penggunaan dan perlindungan data pribadi. Bpbatam

Kepatuhan bukan hanya soal menyerahkan laporan audit tahunan — tetapi soal menanamkan kultur keamanan ke dalam setiap proses operasional. STIN, sebagai institusi yang seharusnya menjadi role model keamanan nasional, harus menjadi yang terdepan dalam implementasi ini, bukan yang paling belakang.

Analisis Kontekstual: Information Warfare atau Genuine Breach?

Penyebaran dokumen yang “bocor” — baik yang dipalsukan maupun yang sudah usang — adalah taktik umum yang dirancang untuk mengikis kepercayaan publik, menciptakan kekacauan internal institusional, atau menunjukkan kapabilitas dalam kampanye pengaruh siber yang sedang berlangsung yang menargetkan infrastruktur pemerintah. Brinztech

Dalam konteks geopolitik Asia Tenggara yang dinamis, motif potensial dari klaim ini bisa bervariasi:

- State-sponsored actor yang ingin memetakan jaringan karir personel intelijen Indonesia

- Hacktivisme domestik yang ingin mempermalukan institusi pemerintah

- Criminal actor yang menggunakan data ini sebagai proof of concept untuk menjual akses ke sistem yang lebih dalam

- False flag operation di mana klaim ini sendiri adalah senjata psikologis

Tanpa verifikasi forensik terhadap data aslinya, semua skenario ini tetap terbuka.

Kesimpulan: Pelajaran yang Tidak Boleh Diabaikan

Kasus dugaan kebocoran data STIN — terverifikasi atau tidak — memberikan pelajaran berharga yang berlaku universal untuk setiap institusi yang mengelola data sensitif:

Pertama, keamanan institusi intelijen tidak boleh diukur dari seberapa ketat seleksi masuknya, melainkan dari seberapa matang arsitektur keamanan data digitalnya.

Kedua, faktor manusia adalah ancaman yang tidak bisa diselesaikan hanya dengan teknologi. Ia membutuhkan pendekatan multidimensi: psikologi, budaya organisasi, pelatihan berkelanjutan, dan insentif yang tepat.

Ketiga, kepatuhan regulasi (UU PDP, Peraturan BSSN) bukan opsi atau formalitas — ini adalah garis pertahanan yang memiliki konsekuensi hukum dan keamanan nasional yang nyata.

Keempat, incident response dan crisis communication harus dipersiapkan sebelum insiden terjadi, bukan setelah.

Kelima, dalam lanskap ancaman modern, tidak ada institusi yang “terlalu penting” untuk diretas. Justru semakin penting sebuah institusi, semakin menarik ia sebagai target.

Bagi komunitas keamanan siber Indonesia — baik praktisi, mahasiswa, maupun pembuat kebijakan — insiden seperti ini adalah pengingat bahwa keamanan digital bukan domain eksklusif sektor swasta. Ia adalah pilar ketahanan nasional yang membutuhkan perhatian, investasi, dan komitmen dari seluruh ekosistem: pemerintah, akademisi, dan industri.

Referensi Utama

- Brinztech Alert (2026): https://www.brinztech.com/breach-alerts/brinztech-alert-status-of-sekolah-tinggi-intelijen-negara-security-claims

- BSSN — Strategi Keamanan Siber Nasional: https://bssn.go.id/strategi-keamanan-siber-nasional/

- Verizon DBIR 2024/2025: https://www.verizon.com/business/resources/reports/dbir/

- Mimecast Human Error Report 2024: https://www.infosecurity-magazine.com/news/data-breaches-human-error/

- NIST SP 800-207 — Zero Trust Architecture: https://doi.org/10.6028/NIST.SP.800-207

- CERT Insider Threat Center: https://www.cert.org/insider-threat/

- UU Perlindungan Data Pribadi No. 27 Tahun 2022: https://peraturan.go.id

- Peraturan BSSN No. 4 Tahun 2021 tentang Manajemen Keamanan Informasi SPBE

- https://x.com/DailyDarkWeb/status/2048374677924356209/photo/1

Artikel ini disusun untuk tujuan edukasi dan peningkatan kesadaran keamanan siber. KelasC yber.com tidak memiliki akses terhadap data yang diklaim bocor dan tidak memverifikasi klaim tersebut. Semua analisis didasarkan pada informasi publik dan metodologi threat intelligence standar.