⚠️ Pernyataan Etika: Artikel ini ditulis semata-mata untuk tujuan pendidikan, analisis kebijakan publik, dan pemahaman akademis. Tidak ada informasi teknis operasional yang dapat dieksploitasi yang disertakan. Penulis mengikuti prinsip responsible disclosure dan kode etik ethical hacking.

📅 April 2026 | 🌐 Geopolitik & Keamanan Siber | ⏱ Estimasi Baca: 18 menit

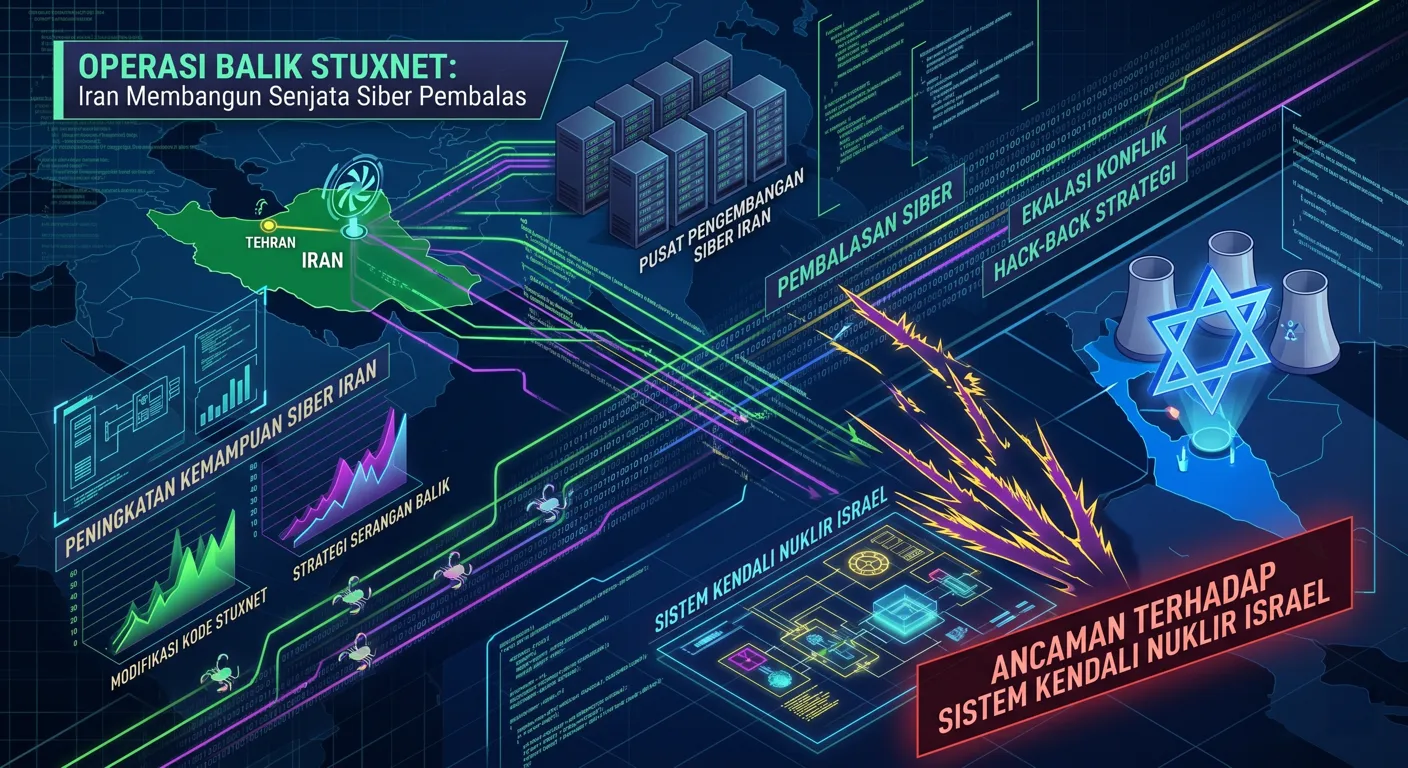

Dari korban serangan siber paling canggih dalam sejarah, Iran bertransformasi menjadi aktor asimetris yang kini diduga memiliki kemampuan melumpuhkan sistem komando rudal musuhnya sendiri. Ini bukan fiksi ilmiah. Ini adalah logika dingin dari perlombaan senjata siber abad ke-21.

§ 01 — Prolog: Saat Senjata Siber Mengubah Peta Perang

Bayangkan sebuah film aksi Hollywood: seorang peretas berhasil menyusup ke sistem komputer senjata nuklir sebuah negara dan dari jarak jauh membuatnya lumpuh total — tombol peluncur tidak merespons, sistem panduan salah arah, dan protokol keamanan berbalik menjadi penjara bagi operatornya sendiri. Premis ini terasa seperti sinema semata, tetapi dunia nyata telah membuktikan bahwa garis antara fiksi dan realitas di domain siber sangat tipis.

Pada 2010, Amerika Serikat dan Israel secara diam-diam melancarkan serangan semacam itu terhadap Iran. Stuxnet — cacing komputer paling canggih yang pernah ditemukan hingga saat itu — berhasil menyusup ke fasilitas pengayaan uranium Natanz, mengambil kendali atas sentrifugal nuklir Iran, dan menghancurkan lebih dari seribu unit peralatan senilai miliaran dolar. Bukan dengan bom. Bukan dengan pasukan. Hanya dengan kode.

Yang terjadi selanjutnya adalah konsekuensi yang mungkin tidak sepenuhnya diperhitungkan oleh para perancangnya: Iran tidak menyerah. Justru sebaliknya — serangan itu menjadi “momen kebangkitan” yang mendorong Teheran berinvestasi besar-besaran dalam membangun kekuatan siber ofensif yang, kini, diduga mampu membalikkan persamaan itu terhadap musuhnya sendiri.

🗝️ Profil Singkat Konflik Siber Iran–Israel:

- 🔴 Titik Awal: Serangan Stuxnet, 2010

- 🎯 Motivasi Iran: Deterrensi, balas dendam, proyeksi kekuatan asimetris

- 👾 Kelompok APT Utama: APT34 (OilRig), APT35 (Charming Kitten), CyberAv3ngers, MuddyWater, Emennet Pasargad

- 🏭 Sasaran Prioritas: Infrastruktur kritis, utilitas air, rumah sakit, sistem keuangan, aset militer & nuklir

- 📌 Peristiwa Terakhir: Perang 12 Hari Iran–Israel (Juni 2025) & Serangan Gabungan AS–Israel (Februari 2026)

💬 “Stuxnet mengajarkan Iran cara kerja senjata paling canggih yang pernah diarahkan kepadanya — lalu Iran mempelajari cara membuatnya sendiri.”

§ 02 — Kronologi: Dari Korban Menjadi Predator

Untuk memahami posisi Iran saat ini, kita perlu menelusuri transformasinya — dari negara yang hampir tidak memiliki pertahanan siber, menjadi salah satu aktor paling aktif dan berbahaya di dunia maya.

🕐 2010 — Titik Balik: Stuxnet Membuka Mata

Cacing digital AS–Israel menghancurkan sekitar 1.000 sentrifugal di Natanz. Program nuklir Iran mundur setidaknya dua tahun. Namun dari reruntuhan inilah Iran justru “mengambil pelajaran” — menganalisis, merekayasa balik (reverse engineering), dan mulai membangun kapasitas siber nasional dari nol. Pemerintah Iran bahkan secara terbuka mengakui keberhasilan mereka menetralisir Stuxnet.

🕑 2012 — Shamoon & Operation Ababil

Iran membalas dengan meluncurkan malware Shamoon yang menghapus data dari 30.000 komputer Saudi Aramco — salah satu serangan siber korporat paling destruktif sepanjang sejarah. Bersamaan, gelombang serangan DDoS terhadap bank-bank AS dalam “Operation Ababil” menunjukkan bahwa Iran sudah punya taring siber yang nyata dan terorganisir.

🕒 2014–2019 — Perluasan Target Global

Iran menyerang Las Vegas Sands Corporation (2014), jaringan listrik Turki menyebabkan pemadaman 12 jam di 44 provinsi (2015), Parlemen Inggris selama 12 jam hingga mengompromikan sekitar 90 akun email anggota parlemen (2017). Pada periode ini Iran mulai serius mengembangkan kemampuan serangan terhadap Operational Technology (OT) — sistem yang mengendalikan infrastruktur fisik: pembangkit listrik, pipa air, dan pabrik industri.

🕓 2020–2023 — Era APT Canggih: Presisi Meningkat Dramatis

Kelompok-kelompok APT Iran seperti OilRig (APT34) dan Charming Kitten (APT35) meningkatkan presisi dan kemampuan intelijen mereka secara signifikan. Iran mencoba meracuni sistem air Israel melalui serangan siber terhadap fasilitas pengolahan air. Setelah 7 Oktober 2023, Pemimpin Tertinggi Khamenei secara langsung mengarahkan ekspansi operasi siber terhadap Israel, termasuk kerja sama dengan Hezbollah. Direktori Siber Nasional Israel mencatat lonjakan peringatan dari 367 di tahun 2023 menjadi 736 di tahun 2024, termasuk 518 red alert prioritas tinggi.

🕔 Juni 2025 — “Perang 12 Hari” dan Domain Siber

Israel melancarkan “Operation Rising Lion” — serangan udara dan siber simultan terhadap fasilitas nuklir Iran di Natanz, Isfahan, dan Parchin. Serangan siber Israel berhasil melumpuhkan sistem pertahanan udara Iran sebelum jet tempur bahkan melintas perbatasan. Di sisi lain, Iran menyebarkan malware MURKYTOUR dalam kampanye rekayasa sosial canggih terhadap target Israel. Pada fase ini, sekitar 60% dari seluruh operasi siber Iran diarahkan khusus ke Israel.

🕕 Februari 2026 — Eskalasi Maksimum

Setelah serangan gabungan AS–Israel pada 28 Februari 2026, Canadian Centre for Cyber Security merilis buletin darurat: Iran “sangat mungkin” menggunakan program sibernya untuk membalas, mencakup serangan terhadap infrastruktur kritis negara-negara Barat dan sekutunya — termasuk fasilitas air, energi, dan sistem keuangan.

§ 03 — Inti Kajian: Hipotesis “Virus Pengacau Sistem Nuklir Israel”

Ini adalah bagian paling spekulatif — namun juga paling krusial — dari seluruh kajian ini. Dugaan bahwa Iran telah mengembangkan semacam “senjata siber” yang dirancang khusus untuk melumpuhkan atau mengacaukan sistem kendali rudal/nuklir Israel bukanlah klaim yang bisa diverifikasi secara publik. Tidak ada dokumen yang dibuka. Tidak ada whistleblower yang berbicara terbuka. Namun secara logika strategis dan teknis, hipotesis ini memiliki fondasi yang tidak bisa diabaikan.

A. Preseden yang Sudah Terbukti: Iran Mampu Melakukannya

Stuxnet sendiri membuktikan bahwa serangan siber terhadap sistem kendali industri nuklir adalah mungkin secara teknis. Yang penting dipahami: Iran telah memiliki akses penuh terhadap kode Stuxnet sejak 2010. Mereka menganalisis setiap barisnya.

🔬 Cara Kerja Stuxnet (Konseptual, untuk pemahaman edukasi):

Stuxnet bekerja dengan menyusup ke Programmable Logic Controllers (PLC) Siemens S7-300 yang mengendalikan sentrifugal nuklir. Malware memanipulasi kecepatan rotasi secara tersembunyi sambil mengirimkan data normal ke operator manusia — sehingga kerusakan fisik terjadi tanpa terdeteksi selama berbulan-bulan. Prinsip yang sama, dalam teori, dapat diaplikasikan terhadap sistem PLC yang mengendalikan prosedur peluncuran rudal, pemicu senjata, atau sistem panduan militer.

Laporan resmi Congressional Research Service (CRS) Amerika Serikat secara eksplisit menyatakan: penemuan malware canggih seperti Stuxnet memungkinkan rekayasa balik, yang berpotensi memberikan Iran kemampuan destruktif tersendiri. Ini bukan spekulasi analis independen — ini penilaian resmi komunitas intelijen Amerika.

B. Nuclear Command & Control (NC2): Sistem yang Paling Ditakuti Jika Dikompromikan

💡 Apa itu Sistem NC2?

Nuclear Command and Control adalah jaringan yang memastikan tiga hal krusial: (1) perintah peluncuran dari otoritas tertinggi dapat dikirimkan dengan andal ke operator senjata, (2) senjata tidak dapat diluncurkan tanpa otorisasi yang sah melalui permissive action links, dan (3) komunikasi tetap berjalan bahkan dalam kondisi diserang. Gangguan pada sistem ini — baik melumpuhkannya maupun memanipulasi proses autentikasinya — adalah skenario paling ditakuti dalam perencanaan pertahanan nuklir manapun di dunia.

Israel, meskipun tidak pernah secara resmi mengakui kepemilikan senjata nuklir (kebijakan yang disebut nuclear ambiguity), diperkirakan memiliki sekitar 90 hulu ledak nuklir. Arsenal ini memiliki sistem C3I (Command, Control, Communications & Intelligence) yang dalam berbagai lapisan bergantung pada infrastruktur digital.

C. Empat Vektor Kemampuan yang Diduga Dimiliki Iran

⚙️ 1. Infiltrasi Supply Chain

APT34 telah terdokumentasi melakukan operasi supply chain yang sangat canggih — menyusup ke vendor perangkat keras atau perangkat lunak yang digunakan target utama, lalu menyisipkan backdoor sebelum produk sampai ke end-user. Aktivitas pra-operasional yang terdeteksi antara November 2024–April 2025 menunjukkan APT34 membangun infrastruktur palsu yang meniru institusi akademik Irak dan perusahaan teknologi Inggris, dengan reuse SSH key yang konsisten di banyak server — tanda tangan operasional khas mereka. Dalam konteks militer, ini berarti komponen dalam rantai pasok industri pertahanan Israel berpotensi telah dikompromikan jauh sebelum konflik terbuka.

🧱 2. Persistent Access & Pre-Positioned Malware

Filosofi operasional Iran menekankan kesabaran ekstrem jangka panjang. APT34 diketahui melakukan pre-operational staging selama berbulan-bulan — membangun akses, lalu menunggu sinyal aktivasi. Dalam skenario strategis, malware mungkin sudah “tertanam” diam-diam dalam sistem kritis jauh sebelum perintah eksekusi akhir diberikan. Ini persis model Stuxnet: masuk diam-diam, tunggu, lakukan kerusakan pada waktu yang ditentukan.

🏭 3. Serangan Operational Technology (OT) / ICS-SCADA

CyberAv3ngers — unit siber IRGC yang khusus menangani sistem kontrol industri — telah membuktikan kemampuan nyata menyerang OT: membobol sistem kontrol industri fasilitas pengolahan air di Pennsylvania, AS (November 2023) dan menyebabkan sekitar 160 rumah tangga di County Mayo, Irlandia kehilangan pasokan air selama dua hari (Desember 2023). Sistem OT yang mengendalikan infrastruktur fisik — termasuk sistem pendingin, catu daya, dan kontrol akses fasilitas militer — pada prinsipnya memiliki kerentanan serupa.

📡 4. Gangguan Komunikasi & Navigasi

Sejak Juni 2025, Iran secara aktif melakukan jamming GPS di wilayahnya sendiri maupun kawasan sekitar. Kemampuan gangguan komunikasi yang dikombinasikan dengan malware yang menargetkan sistem komunikasi militer dapat, dalam teori, memutus rantai komando yang diperlukan untuk operasi senjata nuklir yang sah — sebuah bentuk deterrensi tanpa konfrontasi langsung.

⚠️ Catatan Penting — Batasan Analisis:

Seluruh skenario di atas bersifat hipotetis dan analitis. Tidak ada bukti publik yang dapat diverifikasi bahwa Iran saat ini memiliki akses langsung ke sistem NC2 Israel. Sistem tersebut umumnya dirancang dengan prinsip air-gap (terputus dari jaringan publik) dan memiliki redundansi berlapis. Tujuan bagian ini adalah memahami logika strategis dan potensi ancaman, bukan mengklaim fakta operasional yang belum terkonfirmasi.

§ 04 — Simetri yang Menakutkan: Stuxnet vs “Stuxnet Terbalik”

Untuk memahami betapa nyatanya potensi ancaman ini, berikut perbandingan anatomi Stuxnet dengan kemampuan-kemampuan yang kini dimiliki Iran — seperti melihat cermin yang memantulkan bayang-bayang masa depan yang mungkin:

| Dimensi | Stuxnet (2010, vs Iran) | Hipotetis “Reverse Stuxnet” (vs Israel) |

|---|---|---|

| Aktor | AS & Israel | Iran (IRGC + APT34/35 + proksi) |

| Target Sistem | PLC Siemens S7-300, sentrifugal SCADA | Sistem C3I, OT militer, supply chain pertahanan |

| Metode Masuk | USB flash drive via kontraktor insider | Supply chain, spear-phishing, zero-day OT |

| Efek yang Diinginkan | Kerusakan fisik diam-diam, memperlambat program nuklir | Deterrensi: melumpuhkan C2 atau kemampuan first-strike |

| Plausible Deniability | Tinggi — tidak ada negara yang mengakui | Tinggi — Iran menggunakan proksi & hacktivist persona |

| Preseden | Pertama kali dalam sejarah | Ada preseden: serangan OT Iran di fasilitas air AS, 2023 |

| Status Saat Ini | Terdokumentasi, dikonfirmasi | Hipotetis, diduga, belum dikonfirmasi publik |

Yang membuat skenario “Stuxnet terbalik” ini tidak bisa diabaikan begitu saja adalah bahwa semua komponen teknisnya sudah terbukti ada secara terpisah. Dalam “Perang 12 Hari” Juni 2025, serangan siber Israel justru berhasil menembus sistem pertahanan udara Iran — membuktikan bahwa sistem militer paling sensitif pun dapat dikompromikan melalui domain siber.

💬 “Di dunia yang senjata terbaiknya tak terlihat mata, perang yang paling menentukan mungkin sudah berlangsung — diam-diam, di dalam kode, jauh sebelum rudal pertama diluncurkan.”

§ 05 — Anatomi Mesin Perang Siber Iran: Siapa Mereka?

👾 APT34 / OilRig / Helix Kitten / Hazel Sandstorm

Beroperasi sejak setidaknya 2014, APT34 adalah unit siber paling disiplin dan berorientasi jangka panjang dalam arsenal Iran. Mereka mengkhususkan diri pada espionase terhadap pemerintah, telekomunikasi, energi, dan infrastruktur kritis di seluruh Timur Tengah. Ciri khas operasi mereka: kesabaran ekstrem, penggunaan infrastruktur palsu yang meniru entitas terpercaya, dan serangan supply chain yang menarget vendor sebelum menyerang target utama. Pada September 2024, kelompok ini mengintensifkan operasi terhadap entitas pemerintah Irak melalui rantai serangan multi-tahap.

🔧 Modus Operandi APT34 (Rekonstruksi Edukatif berdasarkan laporan Trellix 2026):

- Fase 1 — Reconnaissance: Pendaftaran domain meniru institusi akademik atau perusahaan teknologi terpercaya. Penggunaan SSH key yang sama di puluhan server (tanda tangan operasional khas). Respons HTTP standar pada port non-standar untuk menghindari deteksi.

- Fase 2 — Initial Access via Supply Chain: Kompromi akun email vendor terpercaya target utama. Pengiriman file polyglot (PDF + HTA + ZIP) melalui jalur komunikasi resmi yang sudah dipercaya korban.

- Fase 3 — Persistence & Lateral Movement: Instalasi backdoor dalam sistem (contoh terdokumentasi: Sosano backdoor berbasis bahasa Go). Pergerakan lateral menuju sistem yang semakin sensitif secara bertahap.

- Fase 4 — Execution on Command: Menunggu sinyal dari operator sebelum mengeksekusi payload akhir — bisa berupa exfiltrasi data, destruksi, atau sabotase terselubung.

🎣 APT35 / Charming Kitten / Mint Sandstorm

Lebih agresif dan berani dibandingkan APT34, kelompok ini dikenal karena serangan spear-phishing yang sangat dipersonalisasi terhadap target bernilai tinggi: peneliti nuklir, pejabat kampanye presiden AS, jurnalis, dan aktivis. Pada Juni 2024, mereka menarget pejabat tinggi kampanye presiden Amerika dengan memanfaatkan akun email yang sudah dikompromikan sebagai vektor awal — menunjukkan pemahaman mendalam tentang psikologi kepercayaan sebagai kelemahan terbesar sistem keamanan digital. Pada April 2025, kelompok ini menggunakan malware MURKYTOUR dalam kampanye rekayasa sosial canggih terhadap target Israel.

🏭 CyberAv3ngers — Unit OT/ICS IRGC

Inilah unit yang paling relevan dalam konteks ancaman terhadap infrastruktur fisik. Terafiliasi langsung dengan IRGC, CyberAv3ngers telah membuktikan kemampuan nyata menyerang sistem kontrol industri (ICS/SCADA) — bukan sekadar memata-matai, tetapi mengganggu operasi fisik secara langsung. Serangan mereka terhadap fasilitas air di Pennsylvania (November 2023) dan Irlandia (Desember 2023) adalah demonstrasi yang tak terbantahkan: Iran sudah tahu cara memanipulasi sistem yang mengendalikan infrastruktur fisik dunia nyata, dan mereka tidak ragu menggunakannya terhadap negara-negara Barat.

📢 Emennet Pasargad / Cotton Sandstorm / Haywire Kitten

Spesialis operasi pengaruh dan disinformasi yang didukung IRGC. Mereka menyerang tidak hanya sistem komputer, tetapi juga pikiran manusia — melalui pembuatan situs berita palsu (seperti jaringan Nio Thinker dan Savannah Time yang menyasar pemilih AS pada 2024), kampanye intimidasi terhadap diaspora Iran, dan operasi manipulasi opini publik yang kini semakin diperkuat oleh kecerdasan buatan dan botnet AI-driven. Grup ini telah menarget Israel, AS, Prancis, dan Swedia dengan operasi gabungan intelijen dan disinformasi.

📊 Data Eskalasi: Dalam enam bulan setelah pecahnya perang Gaza (Oktober 2023), sekitar 60% dari seluruh operasi siber Iran diarahkan ke Israel — mencakup espionase, serangan infrastruktur, dan operasi proksi melalui Hezbollah, Hamas, dan kelompok-kelompok pro-Iran di Irak dan Suriah. Direktori Siber Nasional Israel mencatat peningkatan peringatan siber dari 367 (2023) menjadi 736 (2024), termasuk 518 red alert prioritas tinggi.

§ 06 — Deterrensi Siber-Nuklir: Logika Baru Keseimbangan Teror

Dalam teori deterrensi nuklir klasik, keseimbangan teror dijaga oleh doktrin Mutual Assured Destruction (MAD): jika satu pihak menyerang, pihak lain pasti membalasnya dengan kerusakan setara atau lebih besar. Logika ini mencegah penggunaan senjata nuklir karena tidak ada yang bisa “menang.”

Kemampuan siber menambahkan lapisan baru yang mengkhawatirkan pada persamaan ini. Jika Iran — atau aktor lain — dapat meyakinkan Israel bahwa arsenal nuklirnya dapat dilumpuhkan atau “dikunci” sebelum sempat diluncurkan, maka deterrensi nuklir Israel menjadi tidak efektif. Ini bukan soal menghancurkan senjata secara fisik, tetapi soal menciptakan keraguan bahwa senjata tersebut dapat diandalkan.

Tiga Skenario yang Paling Ditakuti Perencana Pertahanan

🔴 Skenario Alpha — Degradasi Kepercayaan:

Iran berhasil menyusupkan malware ke dalam sistem logistik atau komunikasi yang mendukung arsenal nuklir Israel. Malware tidak diaktifkan, tetapi keberadaannya cukup untuk menciptakan ketidakpastian: apakah sistem ini masih dapat dipercaya? Ketidakpastian ini sendiri sudah merupakan bentuk deterrensi yang efektif — membuat musuh ragu sebelum bertindak.

🟡 Skenario Beta — Gangguan Rantai Komando:

Dalam momen krisis, serangan siber terkoordinasi melumpuhkan jalur komunikasi antara otoritas politik tertinggi dan komandan lapangan yang mengendalikan sistem senjata. Tanpa rantai komando yang berfungsi, penggunaan senjata nuklir yang sah menjadi tidak mungkin — dan secara paradoks, ini sebenarnya merupakan skenario yang mencegah eskalasi nuklir, meski dengan cara yang tidak terkontrol.

🟠 Skenario Gamma — Sabotase Pre-Strike:

Sebelum serangan fisik diluncurkan, malware yang sudah tertanam dalam rantai pasok sistem senjata diaktifkan untuk menciptakan kerusakan atau kebingungan yang melemahkan efektivitas serangan. Ini adalah versi siber dari sabotase konvensional — dan versi inilah yang paling mirip dengan apa yang dilakukan Stuxnet terhadap Iran.

Mengapa Ini Lebih Mirip Die Hard daripada Mission Impossible

Dalam film Die Hard 4: Live Free or Die Hard (2007), villain melancarkan “Fire Sale” — serangan siber terkoordinasi yang secara sistematis melumpuhkan seluruh infrastruktur kritis Amerika. Premis ini dianggap terlalu fantastis pada saat itu. Namun sejak 2010, kenyataan telah melampaui fiksi itu satu per satu: serangan pada sistem air nyata terjadi di Pennsylvania dan Irlandia, serangan pada jaringan listrik nyata terjadi di Turki dan Ukraina, dan sistem kontrol industri nuklir nyata telah dikompromikan di Natanz.

Yang membuat hipotesis “virus pengacau sistem nuklir” Iran ini terasa lebih seperti Die Hard (bisa terjadi dalam konteks nyata) daripada Mission Impossible (hanya mungkin dalam fiksi) adalah karena semua komponen teknisnya sudah terbukti ada secara terpisah — hanya saja belum tentu telah berhasil digabungkan secara sempurna dan diarahkan ke target yang paling sensitif.

§ 07 — Pertahanan Israel: Bukan Aktor Pasif

Israel bukan tanpa respons dalam dinamika ini. Negara tersebut memiliki salah satu ekosistem keamanan siber paling matang di dunia. Dalam “Perang 12 Hari” Juni 2025, Israel justru berhasil menggunakan serangan siber untuk melumpuhkan sistem pertahanan udara Iran sebelum serangan fisik dimulai — menunjukkan tingkat integrasi cyber-kinetic yang sangat tinggi dalam doktrin militer mereka.

Kelompok “Predatory Sparrow” (Tsaristut; secara luas diyakini terhubung dengan pemerintah Israel) telah membuktikan kemampuan destruktif nyata: menghancurkan data di Bank Sepah Iran (17 Juni 2025) dan membobol bursa kripto Nobitex dengan mengambil dan membakar sekitar $90 juta aset kripto (18 Juni 2025) — sebuah demonstrasi bahwa Israel tidak hanya bermain defensif.

Namun, setiap sistem pertahanan memiliki titik lemah. Dalam domain siber, keunggulan bersifat sementara — perlombaan antara offense dan defense tidak pernah berhenti. Bahkan sistem paling aman pun pada akhirnya dapat dikompromikan melalui vektor yang tidak terduga: insider threat, zero-day yang belum ditemukan, atau kelemahan dalam rantai pasok yang tidak terlihat selama bertahun-tahun.

§ 08 — Implikasi Geopolitik: Domain Siber sebagai Penyeimbang Asimetris

Dalam konteks geopolitik yang lebih luas, kemampuan siber Iran berfungsi sebagai “penyeimbang asimetris” — cara bagi negara yang lebih lemah secara militer konvensional untuk memproyeksikan kekuatan dan menciptakan biaya yang signifikan bagi musuh yang jauh lebih kuat. Ini terhubung langsung dengan posisi Iran di Selat Hormuz: dengan mengendalikan jalur minyak dunia secara fisik dan memiliki kemampuan mengganggu infrastruktur digital musuh secara maya, Iran menciptakan dua leverage sekaligus — leverage geografis dan leverage siber.

Proses de-dolarisasi yang dipercepat oleh ketegangan kawasan ini — perdagangan energi dalam yuan, aset kripto, atau sistem barter — juga memiliki dimensi siber yang sering diabaikan. Iran dan mitra-mitranya telah mengembangkan sistem keuangan alternatif yang sebagian dirancang untuk tahan terhadap sanksi digital Barat dan potensi serangan siber terhadap sistem keuangan tradisional.

🌐 Implikasi untuk Indonesia dan ASEAN:

Konflik siber Iran–Israel bukan masalah regional semata. Serangan terhadap Selat Hormuz — baik kinetik maupun siber — berdampak langsung terhadap harga pangan global melalui gangguan rantai pasok urea (bahan baku pupuk) dan bahan bakar. Sekitar 40% pasokan urea dunia melewati jalur ini. Negara-negara importir energi dan pangan di Asia Tenggara, termasuk Indonesia, berada dalam posisi rentan terhadap “limpahan” konflik ini. Kesiapan keamanan siber nasional dan ketahanan rantai pasok pangan perlu menjadi agenda strategis aktif, bukan sekadar respons reaktif.

§ 09 — Kesimpulan: Pandora Telah Terbuka

Pada 2010, analis keamanan Ralph Langner memperingatkan bahwa dengan meluncurkan Stuxnet, AS dan Israel mungkin telah membuka kotak Pandora — memperkenalkan dunia pada era senjata siber yang efeknya tidak dapat dikontrol sepenuhnya. Peringatannya terbukti benar.

Kini, Iran berdiri di sisi lain dari persamaan yang sama — bukan lagi sebagai korban, tetapi sebagai aktor yang telah membangun kemampuan untuk melawan dengan cara yang sama atau bahkan lebih canggih. Dugaan adanya “virus pengacau sistem nuklir” yang dirancang untuk mengganggu kemampuan first-strike Israel adalah ekspresi logis dari transformasi strategis satu dekade terakhir ini.

Apakah Iran benar-benar memiliki kemampuan tersebut secara operasional dan siap digunakan? Secara jujur, tidak ada jawaban definitif yang bisa diberikan berdasarkan informasi publik. Tetapi pertanyaan yang lebih penting mungkin adalah: haruskah Israel — dan dunia — menganggap serius kemungkinan tersebut?

Jawabannya: ya. Dalam strategi militer, kemungkinan yang tidak dapat dikesampingkan harus diperhitungkan, bahkan jika probabilitasnya tidak dapat diukur dengan tepat. Dan dalam konteks konflik yang semakin memanas di Timur Tengah sepanjang 2026, asumsi bahwa domain siber akan tetap menjadi senjata sekunder — bukan senjata penentu — mungkin adalah asumsi paling berbahaya yang bisa dipegang oleh siapapun.

💬 “Di dunia yang senjata terbaiknya tak terlihat mata, perang yang paling menentukan mungkin sudah berlangsung — diam-diam, di dalam kode, jauh sebelum rudal pertama diluncurkan.”

✦ ✦ ✦

📚 Referensi & Sumber

Semua sumber bersifat publik dan dapat diakses untuk keperluan penelitian. Artikel ini tidak mengungkap informasi rahasia atau teknis yang dapat dieksploitasi.

- Wikipedia. Cyberwarfare and Iran. Diperbarui April 2026. en.wikipedia.org/wiki/Cyberwarfare_and_Iran

- Trellix Research. The Iranian Cyber Capability 2026. 5 Maret 2026. trellix.com/blogs/research/the-iranian-cyber-capability-2026/

- Canadian Centre for Cyber Security. Cyber Threat Bulletin: Iranian Cyber Threat Response to US/Israel Strikes, February 2026. 2 Maret 2026. cyber.gc.ca

- CSIS — Center for Strategic & International Studies. Demystifying Iranian Cyber Operations in the U.S.-Iran Conflict. 20 Maret 2026. csis.org

- Atlantic Council. What the Israel-Iran Conflict Revealed About Wartime Cyber Operations. 30 Juli 2025. atlanticcouncil.org

- TRENDS Research & Advisory. AI and the Evolution of Asymmetric Cyber Warfare: Insights from the 2025 Israel-Iran Conflict. Agustus 2025. trendsresearch.org

- Lieber Institute West Point. Firewalls and Fault Lines: Cyber War in the Middle East. 6 Agustus 2025. lieber.westpoint.edu

- SecAlliance. Iran’s Cyber Strategy and the Israel-Iran Conflict. Juni 2025. secalliance.com

- ReliaQuest. Cyber Threats Linked to Iran-Israel Conflict. 24 Juni 2025. reliaquest.com

- Industrial Cyber / Radware. Radware Warns of Surge in Iranian Cyber Activity Targeting Israeli Industrial & Critical Systems. 16 Juni 2025. industrialcyber.co

- Modern Diplomacy. Striking Complexity: The 2025 Israel-Iran War, Nuclear Deterrence, and the Reconfiguration of Regional Order. 23 Juni 2025. moderndiplomacy.eu

- Open Canada. A Calculated Burn: How Israel and Iran Tested the Limits of Modern Deterrence. 15 Juli 2025. opencanada.org

- RTE Brainstorm. The Story of the Secret Cyber Attack on Iran’s Nuclear Sites. 24 Juni 2025. rte.ie/brainstorm

- Atlantic Council. Iran’s Growing Cyber Capabilities in a Post-Stuxnet Era. 2015. atlanticcouncil.org

- Congressional Research Service — Library of Congress. Iranian Offensive Cyberattack Capabilities. IF11406. congress.gov/crs-product/IF11406

- Wikipedia. Stuxnet. en.wikipedia.org/wiki/Stuxnet

- Wikipedia. Operation Olympic Games. en.wikipedia.org/wiki/Operation_Olympic_Games

- CISAC — Stanford University. Stuxnet: The World’s First Cyber Weapon. cisac.fsi.stanford.edu

- Muhammad Umar. Iran and Israel Cyber Warfare and Interference of US. Social Science Review Archives, Vol.3 No.2, 2025. doi.org/10.70670/sra.v3i2.824

- Center for Cyber Diplomacy and International Security. Israel’s Historic Cyberattacks Against the Islamic Republic: Consequences, Outcomes, and the Long Shadow Over America. 28 Februari 2026. cybercenter.space

- Sumber Perspektif Analitis: Dr. Dina Sulaiman (Peneliti dan Pengamat Timur Tengah). Analisis dalam wawancara/podcast: (1) youtube.com/watch?v=I-j35p7hJCA dan (2) youtube.com/watch?v=aXROQmUwk70. Analisis beliau tentang ketahanan Iran, dinamika geopolitik Timur Tengah, dan implikasi konflik Iran–Israel–AS menjadi kerangka konseptual yang menginspirasi artikel ini.

⚠️ Pernyataan Etika Akhir: Artikel ini ditulis semata-mata untuk tujuan pendidikan, analisis kebijakan publik, dan pemahaman akademis tentang dinamika keamanan internasional. Tidak ada informasi yang bersifat operasional, instruksional, atau dapat digunakan untuk melancarkan serangan siber yang disertakan. Penulis mematuhi prinsip-prinsip responsible disclosure, kode etik ethical hacking, dan norma-norma hukum internasional yang berlaku. Penggunaan informasi dalam artikel ini untuk tujuan ilegal adalah tanggung jawab pribadi pembaca.

© 2026 — kelascyber.com | Kajian Geopolitik & Keamanan Siber | Untuk Keperluan Akademis & Pendidikan