Ketika Bit dan Batas Fisik Melebur

Selama lebih dari dua dekade, lanskap keamanan siber mayoritas berfokus pada perlindungan integritas data, pencegahan kebocoran informasi finansial, dan pengamanan server berbasis awan. Namun, seiring dengan penetrasi kecerdasan buatan (artificial intelligence) dan sistem tertanam (embedded systems) ke dalam ranah otomasi fisik, paradigma tersebut bergeser secara drastis. Dunia kini menghadapi era Sistem Siber-Fisik (Cyber-Physical Systems atau CPS), di mana kode perangkat lunak memiliki kemampuan langsung untuk menggerakkan perangkat keras di dunia nyata—mulai dari kendaraan otonom, infrastruktur kritis, hingga robotika medis.

Konvergensi ini memicu sebuah realitas baru yang mengerikan: peretasan bukan lagi sekadar kompromi data di atas layar, melainkan ancaman langsung terhadap keselamatan jiwa manusia. Seperti yang diungkapkan dalam dokumenter VICE Motherboard: Blueprint, dunia saat ini berada di titik kritis di mana ketergantungan pada sistem telerobotik (telerobotic systems) membuka vektor serangan baru yang dapat mengubah perangkat penyelamat jiwa menjadi senjata mematikan. Artikel ini akan mengupas tuntas dua studi kasus utama dari dokumenter tersebut: serangan Man-in-the-Middle (MitM) pada robot bedah teleoperasional Raven 2, dan eksfiltrasi data berbasis gelombang radio melalui taktik “Fontenna” oleh Red Balloon Security.

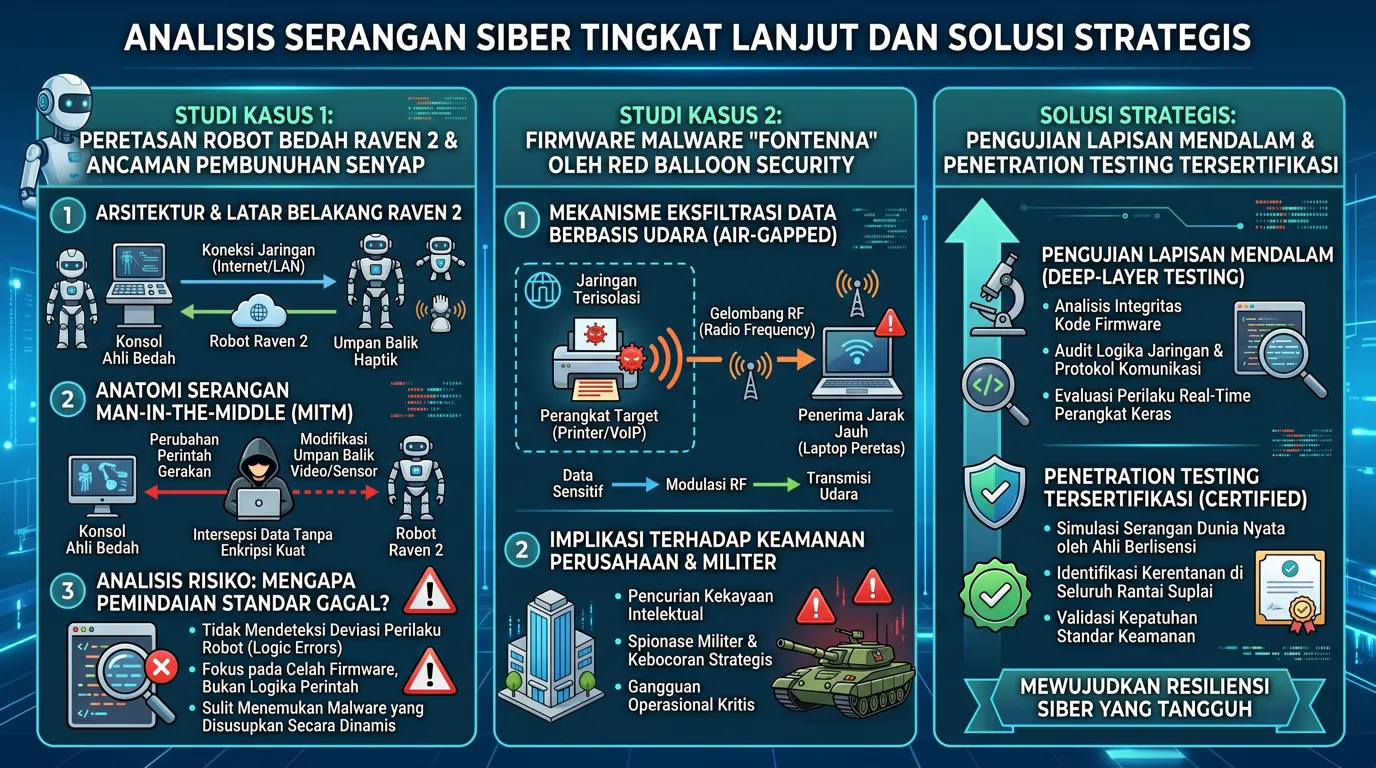

Studi Kasus 1: Peretasan Robot Bedah Raven 2 dan Ancaman Pembunuhan Senyap (Subtle Assassination)

1. Arsitektur dan Latar Belakang Raven 2

Raven 2 merupakan platform robot bedah teleoperasional terbuka (open-source) yang awalnya dikembangkan atas pendanaan pihak militer Amerika Serikat. Tujuan utamanya sangat visioner: memungkinkan dokter spesialis bedah yang berada di fasilitas medis aman atau bahkan di belahan bumi lain untuk mengoperasi prajurit yang terluka di zona konflik, area bencana, atau di luar angkasa menggunakan jaringan internet atau satelit.

Sistem ini digerakkan menggunakan antarmuka haptik (haptic interface), di mana setiap gerakan tangan dokter dikonversi menjadi paket data digital, dikirimkan melalui jaringan telekomunikasi, dan diterjemahkan kembali menjadi gerakan mikroskopis oleh lengan robotik di sisi pasien. Namun, celah terbesar dari efisiensi jarak jauh ini terletak pada saluran komunikasi itu sendiri.

2. Anatomi Serangan Man-in-the-Middle (MitM) pada Sistem Telerobotik

Di laboratorium Bio-Robotics University of Washington, peneliti keamanan Tamara Bonacci mendemonstrasikan betapa rentannya Raven 2 ketika jalur komunikasi datanya tidak diamankan dengan enkripsi tingkat tinggi yang ketat.

Dalam simulasi tersebut, serangan MitM dilakukan dengan langkah-langkah berikut:

- Penyadapan Jaringan (Network Sniffing): Penyerang memposisikan diri di jalur komunikasi antara konsol dokter (master) dan robot bedah (slave). Penyerang mengidentifikasi tanda (signature) paket data spesifik yang mengatur koordinat pergerakan robot.

- Injeksi Paket dan Manipulasi Latensi (Packet Injection & Latency Tampering): Alih-alih memutus total koneksi—yang akan langsung memicu alarm darurat sistem—penyerang menyuntikkan paket data kosong (empty packets) atau memanipulasi urutan paket secara halus.

- Dampak Desinkronisasi: Hal ini menyebabkan terjadinya jeda waktu (latency) atau penyimpangan koordinat antara apa yang dilihat oleh dokter di layar monitor dengan gerakan aktual lengan robot di lapangan.

3. Analisis Risiko: Mengapa Pemindaian Standar Gagal?

Seperti yang disoroti dalam diskusi komunitas siber (misalnya oleh pengamat teknologi dari Trace Layer Pro), serangan pada sistem telerobotik seperti Raven 2 sangat berbahaya karena bersifat subtil (subtle). Pemindaian keamanan standar (standard vulnerability scans) umumnya dirancang untuk mencari tanda-tanda malware terkenal, port yang terbuka, atau kegagalan otentikasi. Pemindaian konvensional tidak mampu mendeteksi anomali performa seperti injeksi paket mikro yang hanya meningkatkan latensi beberapa milidetik atau menggeser akurasi koordinat sebesar 1–2 milimeter.

Namun, dalam konteks bedah mikro pada organ vital manusia (seperti penjahitan pembuluh darah atau ablasi tumor), deviasi sekecil apa pun dapat merobek arteri utama. Efek destruktif yang halus ini memicu kekhawatiran skenario “Pembunuhan Senyap” (Subtle Assassination). Korban dapat meninggal di meja operasi akibat pendarahan dalam, sementara log sistem luar mungkin hanya mencatatnya sebagai kegagalan medis atau fluktuasi jaringan biasa, menyembunyikan jejak aktor jahat di baliknya.

Studi Kasus 2: Firmware Malware “Fontenna” oleh Red Balloon Security

Jika kasus Raven 2 menunjukkan bahaya manipulasi input fisik, penelitian yang dipimpin oleh Ang Cui dari Red Balloon Security di Manhattan mengungkap bagaimana perangkat keras sehari-hari di sekitar kita dapat dipersenjatai untuk memata-matai tanpa meninggalkan jejak fisik .

1. Mekanisme Eksfiltrasi Data Berbasis Udara (Air-Gapped Exfiltration)

Red Balloon Security mengembangkan malware yang diberi nama Fontenna. Keunggulan dari eksploitasi ini adalah kemampuannya memaksa komponen pasif di dalam perangkat elektronik tertanam—seperti printer kantor atau telepon VoIP—untuk memancarkan gelombang Frekuensi Radio (RF) yang membawa data rahasia.

Taktik rantai serangan (attack chain) Fontenna bekerja sebagai berikut:

- Vektor Masuk (Ingress via Document): Penyerang mengirimkan sebuah dokumen resume/CV digital palsu ke printer target melalui jaringan.. Dokumen ini mengandung kode eksploitasi yang secara diam-diam memodifikasi kode biner pada firmware printer.

- Penyebaran Lateral (Lateral Movement): Setelah menguasai printer, malware memindai jaringan lokal untuk mencari perangkat tertanam lain, seperti telepon VoIP, lalu mengeksploitasi dan mengubah konversi pin kontrol input menjadi output.

- Modulasi Elektromagnetik: Menggunakan Persamaan Maxwell (Maxwell’s Equations), malware mengontrol aliran elektron melalui sirkuit internal printer secara berpola dan terprediksi.. Tindakan ini memaksa komponen pasif (seperti koil induktor atau solenoid) bergetar secara akustik dan memancarkan radiasi elektromagnetik liar.

- Intersepsi Jarak Jauh (Out-of-Band Interception): Data yang dikonversi menjadi sinyal elektromagnetik (berupa kode mirip Morse) dipancarkan menembus dinding bangunan. Penyerang yang berada di luar gedung dengan antena Software Defined Radio (SDR) murah atau bahkan radio AM sederhana dapat menangkap sinyal tersebut dan menerjemahkannya kembali menjadi data teks utuh.

[Resume Jahat] ──> [Firmware Printer Dibajak] ──> [Injeksi Kode ke Telepon VoIP]

│

[Antena SDR / Radio AM] <── [Radiasi RF Tembus Dinding] <──┘ (Persamaan Maxwell)

2. Implikasi Terhadap Keamanan Perusahaan dan Militer

Kajian ini membuktikan bahwa perangkat yang dianggap “tidak berbahaya” karena tidak menyimpan data finansial—seperti printer atau telepon meja—bisa dijadikan batu loncatan rahasia. Segala pembicaraan sensitif di ruang rapat dapat direkam oleh telepon VoIP yang dibajak, dikirimkan ke printer via jaringan internal, lalu “dinyanyikan” keluar gedung via gelombang RF tanpa terdeteksi oleh Firewall jaringan tradisional karena datanya tidak melewati gerbang internet formal (out-of-band).

Analisis Komparatif dan Diskusi Kemudahan Peretasan Masa Kini

Komersialisasi Alat Peretasan Berbiaya Rendah

Salah satu poin krusial yang diangkat oleh sesepuh hacker DEF CON, Adam Laurie (Major Malfunction), adalah demokratisasi alat peretasan. Pada dekade 1980-an, melakukan serangan frekuensi radio atau kloning kartu memerlukan laboratorium canggih berskala industri.

Saat ini, hanya dengan modal beberapa ratus dolar, seorang peretas amatir dapat membeli perangkat keras canggih siap pakai di pasar terbuka untuk melakukan eksploitasi tingkat tinggi, seperti mengkloning chip RFID paspor atau mengintersepsi protokol komunikasi nirkabel. Fakta ini mempercepat pergeseran risiko dari teoritis menjadi praktis.

| Dimensi Analisis | Studi Kasus 1: Robot Bedah Raven 2 | Studi Kasus 2: Malware Fontenna |

| Vektor Serangan Utama | Man-in-the-Middle (MitM) jaringan teleoperasional | Modifikasi Firmware via dokumen & manipulasi RF. |

| Target Utama | Integritas kontrol fisik & akurasi gerakan. | Kerahasiaan data (Confidentiality) & spionase |

| Dampak Kegagalan | Fatalitas fisik langsung (Kematian Pasien) | Kebocoran rahasia negara/militer/korporasi |

| Metode Deteksi | Analisis latensi mendalam (Deep-layer testing) | Pengawasan spektrum elektromagnetik & audit integritas firmware |

Solusi Strategis: Pengujian Lapisan Mendalam (Deep-Layer Testing) dan Penetration Testing Tersertifikasi

Menghadapi ancaman siber-fisik yang kian masif, industri teknologi, khususnya manufaktur alat kesehatan (medical technology), tidak lagi bisa memperlakukan keamanan siber sebagai opsi tambahan (add-on). Sertifikasi Ethical Hacking kini bergeser menjadi prasyarat mutlak dalam siklus hidup pengembangan sistem teleoperasional.

Langkah mitigasi yang harus diambil meliputi:

- Deep-Layer Testing & Analisis Telemetri Real-Time: Pengujian harus melampaui pemindaian kerentanan perangkat lunak standar. Dibutuhkan sistem pemantauan telemetri jaringan yang mampu mendeteksi fluktuasi latensi mikro dan anomali injeksi paket secara real-time sebelum perintah dieksekusi oleh motor penggerak robot.

- Enkripsi End-to-End dengan Protokol Deterministik: Seluruh transmisi data antara konsol operator dan robot siber-fisik wajib dilindungi enkripsi hulu-ke-hilir yang memiliki perlindungan terhadap serangan replay dan manipulasi urutan paket data.

- Arsitektur Zero-Trust pada Perangkat Tertanam: Perangkat seperti printer dan sistem VoIP harus diisolasi dalam segmen jaringan terpisah (VLAN) yang ketat, serta memiliki fitur verifikasi kriptografis (secure boot) untuk memastikan firmware tidak dapat dimodifikasi oleh dokumen eksternal tanpa otorisasi.

Kesimpulan: Masa Depan yang Menakjubkan Sekaligus Mengerikan

Otomasi dan robotika jarak jauh menawarkan lompatan peradaban yang luar biasa; teknologi ini mampu menyelamatkan nyawa di medan perang terjauh hingga mengeksploitasi ruang angkasa demi kemaslahatan manusia. Namun, dokumenter Inside the Secret World of DEF CON Hackers memberikan peringatan keras: setiap kali sebuah cip ditanamkan pada suatu objek fisik untuk kenyamanan manusia, pada saat yang sama sebuah pintu kerentanan baru telah dibuka.

Keamanan siber di era modern bukan lagi sekadar urusan melindungi privasi data digital atau mencegah kerugian finansial di balik layar monitor. Di atas meja operasi berbasis telerobotik, keamanan siber adalah benteng terakhir yang menentukan batas tipis antara hidup dan mati.

Referensi Utama

- Blueprint (2026). Inside the Secret World of DEF CON Hackers | VICE: Motherboard | Blueprint. Tersedia di: https://www.youtube.com/watch?v=DzumJ-qI3qs

- Dokumentasi Teknis Eksploitasi Embedded Systems oleh Red Balloon Security (Fontenna Research).

- Kajian Keamanan Siber Sistem Telerobotik Medis Raven 2, Bio-Robotics Laboratory, University of Washington.