Ancaman yang Tak Terlihat, Kerugian yang Nyata

Meskipun perusahaan terus meningkatkan investasi di bidang keamanan siber, serangan cyber justru semakin canggih dan sering terjadi. Salah satu ancaman paling mengkhawatirkan saat ini adalah in-memory attack—serangan yang beroperasi di “memori” sistem seperti hantu yang tak meninggalkan jejak. Tidak seperti malware biasa yang menyimpan file berbahaya di perangkat, serangan ini hidup di memori, menghilang begitu komputer dimatikan. Bagaimana cara menghadapi ancaman tak kasat mata ini? Mari kita telusuri.

Apa Itu Serangan In-Memory?

Bayangkan memori komputer seperti papan tulis yang terus dihapus dan ditulis ulang. In-memory attack memanfaatkan celah ini dengan menyusup ke proses yang sedang berjalan (runtime) tanpa menyentuh penyimpanan (disk). Teknik ini ibarat pencuri yang masuk melalui jendela, mengambil barang berharga, lalu pergi tanpa meninggalkan bekas kaki.

Contoh teknik serangan:

- Process Injection: Menyisipkan kode jahat ke dalam proses resmi (misalnya, aplikasi PDF reader atau browser).

- Memory Code Injection: Menulis langsung kode berbahaya ke memori, lalu menyebar ke proses lain.

- Atom Bombing: Memanfaatkan fitur Windows untuk mengeksekusi kode jahat.

Sebagai praktisi keamanan siber, saya sering menemukan kasus di mana serangan ini lolos dari deteksi karena tidak ada file yang bisa di-scan. Ini seperti mencari asap tanpa api.

Mengapa Serangan Ini Sulit Dilacak?

- Memori Bersifat Sementara: Data di memori hilang saat komputer dimatikan. Alat deteksi tradisional (seperti antivirus) yang mengandalkan file signature menjadi tak berguna.

- Polymorphic Code: Kode jahat bisa mengubah struktur sendiri setiap kali dijalankan, sehingga tidak memiliki pola tetap.

- Memory Hook Tampering: Peretas bisa merusak alat pemantau memori, membuat pertahanan buta terhadap aktivitas mencurigakan.

“Bayangkan memindai memori itu seperti mencari jarum di tumpukan jerami yang terus bergerak. Teknologi saat ini hanya mampu memeriksa 3-4% memori—sisanya jadi tempat persembunyian ideal bagi peretas,” tambah ahli tersebut.

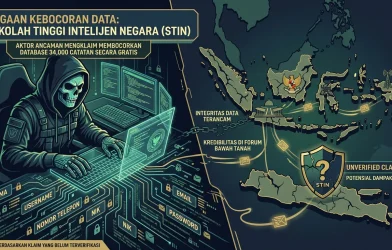

Kasus Nyata: Dari Emotet hingga Serangan Ransomware

Serangan in-memory bukan teori. Beberapa contoh nyata termasuk:

- Emotet: Malware yang menyebar via email dan menginjeksi memori untuk mencuri data.

- Cobalt Strike: Alat peretasan yang sering dipakai untuk serangan lateral movement (bergerak antar sistem dalam jaringan).

- Angler Exploit Kit (2015): Pelopor serangan in-memory yang mengeksploitasi kerentanan di browser.

Menurut Google Project Zero, 67% zero-day exploit di 2024 memanfaatkan kerentanan memori. Targetnya kini bukan hanya perangkat individu, tetapi server dan infrastruktur kritis.

Strategi Pertahanan: Jangan Hanya Mengandalkan Deteksi!

Menurut analisis praktisi, langkah berikut diperlukan untuk melawan serangan in-memory:

- Lingkungan Pertahanan Dinamis

- Memory Randomization: Acakkan struktur memori dan sumber daya sistem saat runtime. Ini seperti mengubah denah rumah setiap detik, membuat peretas kesulitan mencari pintu masuk.

- Moving Target Defense (MTD): Teknologi yang terus mengubah konfigurasi sistem secara otomatis.

- Lapis Pertahanan Berlapis

- Gabungkan endpoint protection, analisis perilaku (behavioral analytics), dan kecerdasan buatan untuk memprediksi ancaman.

- Contoh: Jika suatu proses tiba-tiba mencoba mengakses memori sistem, alat bisa langsung memblokirnya.

- Perbarui Sistem dan Batasi Akses

- Patch kerentanan secara rutin, terutama pada aplikasi yang banyak menggunakan memori.

- Terapkan privileged access management (PAM) untuk membatasi hak akses pengguna.

- Pelatihan Karyawan

- 90% serangan diawali dari phishing. Edukasi tim untuk tidak sembarang mengklik tautan atau lampiran mencurigakan.

Jangan Tunggu Sampai Terlambat!

Serangan in-memory adalah bukti bahwa dunia siber terus berevolusi. Mengandalkan deteksi tradisional saja ibarat memakai payung saat badai tornado—tidak cukup! Organisasi harus beralih ke pendekatan proaktif dengan mempersulit peretas sejak awal.

“Keamanan siber bukanlah produk, tapi proses. Serangan in-memory mengajarkan kita: jika kita hanya fokus pada apa yang terlihat, kita akan ketinggalan ancaman yang tak terlihat,” pungkas ahli.

Dengan kombinasi teknologi mutakhir, pembaruan sistem, dan kesadaran manusia, ancaman in-memory bisa dijinakkan sebelum menyebabkan kerugian miliaran rupiah. Saatnya bertindak, sebelum hantu di dunia maya itu datang menghantui data Anda!